-

PROHARDVER!

Mikrotik routerekkel foglalkozó téma. Mikrotik router típusok, hardverek, router beállítások, programozás (scriptek írása), frissítés, és minden Mikrotik routerrel kapcsolatos beszélgetés helye.

Új hozzászólás Aktív témák

-

user12

őstag

válasz

Ablakos

#26499

üzenetére

Ablakos

#26499

üzenetére

Állíts vissza mindent úgy, mintha használni akarnád az IPSEC-et (default proposal, policyk, peerek, stb). Majd ha kész, kapcsold ki az ipsec szervert és deaktiváld a három kapcsolódó tűzfal portot. Lehet, hogy pont a proposal deaktiválás miatt jön a hibaüzenet - függetlenül attól, hogy nem aktív a szerver, valami check fut a háttérben.

-

user12

őstag

válasz

Ablakos

#26496

üzenetére

Ablakos

#26496

üzenetére

Ha nem használod az L2TP kapcsolatot, akkor a ppp/l2tp server menüben kikapcsolod a szervert, szerintem az is megoldja.

Vagy állítsd be helyesen a proposal-okat (https://help.mikrotik.com/docs/spaces/ROS/pages/11993097/IPsec#IPsec-Windowsclientconfiguration) -

Ablakos

addikt

AI szerint az IPsec-eket disable állapotba tenni elég: Disables all policies és Disables all peers. De a logban továbbra is jön percenként a policy install failed: proposal not found! (6)

(A tűzfalban is kikapcsolt a vpn szabály.)

Mit kell még kikapcsolni, hogy nem ontsa a hibákat a logba? -

stickermajom

addikt

válasz

stigma

#26492

üzenetére

stigma

#26492

üzenetére

Nagyobb filmnél sem valószínű, hogy 150mpbs fölött lesz a pillanatnyi bitrate. De függ a lejátszó viselkedésétől is. Nálam ATV van Infuse-zal, az például az elején berántja a film nagy részét, szóval onnantól kvázi mindegy mekkora a sávszél, minimális oda-vissza megy a szerver és a kliens között.

-

stigma

addikt

válasz

Tamarel

#26491

üzenetére

Tamarel

#26491

üzenetére

Hi, NAS-ról lejátszáshoz nem kell, ahogy írod iperf-el tudom 2 eszközö között tesztelni itthona hálózatot.

Speedtest csak egy gyorsmegoldás volt amivel teszteltem gyorsan, mert este 11 után nem volt kedvem szenvedni az iperf telepítgetésével.

A jövőben ha NAS-t is rádugom a Mikrotikre akkor NAS-ra iperf Server-t feldobok és telón, laptopon teszlgetem gyorsabban az iperf-et.Feltöltést nem számít ezügyben, csak fura hogy ez miért annyira alacsony, ezért kérdeztem meg.

-

stigma

addikt

válasz

stickermajom

#26490

üzenetére

stickermajom

#26490

üzenetére

Hali, menjünk sorban:

1.ISP : Picit macerás, mert FireOS fut a mégialejátszón, de kisebb keresgetéssel szerintem erre is felhackelhető iperf3.

Telefonon/Laptopon ha kimérem wifi-n az is jó szerintem2.bitrate : Igazad van ebben ekkora nem szükséges, csak a kb 20-30 nagyobb bitrátájú film miatt nem akarok leszedni egy kisebb verziót, csak azért mert picit állítgatnom kell, hogy menjen.

Mindkét dologban igazad van, most egy Asus mesh működik itthon amit írtam is, és addig nem akarok NAS-t és és mindent rákötni, míg nem frankó a Wifi , illetve még nálam nem igazán van beállítva a tűzfal, ezért megy párhuzamosan az Asus és a Mikrotik hálózat.

Későbbiekben meg csak Mikrotik lenne. -

stickermajom

addikt

válasz

stigma

#26488

üzenetére

stigma

#26488

üzenetére

"NAS-ról fogok lejátszani 20-30GB-os vagy nagyobb bitrátájó filmeket amihez kraft kell, ezért kell upload-ot is helyreránranom."

De akkor miért az ISP felé tesztelsz?

Valami iperf3 jellegű nem érhető el a lejátszóra, hogy tudj tesztelni hálózaton belül a NAS felől?

Valami iperf3 jellegű nem érhető el a lejátszóra, hogy tudj tesztelni hálózaton belül a NAS felől?Amúgy egy 20-30 gigás VBR mkv-ban mozgalmas jeleneteknél lesz mondjuk max 100mbps a pillanatnyi bitrate.

-

stigma

addikt

válasz

lionhearted

#26487

üzenetére

lionhearted

#26487

üzenetére

Hi, köszi a pontos infókat, este vagy hétvégén kipróbálom.

"Ezek az értékek elég szerények, nekem az ax3/capax simán hozza a szimmetrikus értékeket. Valahol van egy szűk keresztmetszet."

Ha szabad tudni nagy átlagban mennyi nálad? 500+Mbps/500+Mbps?

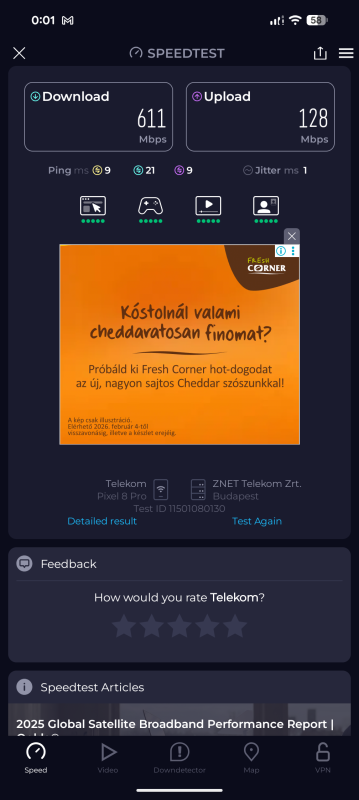

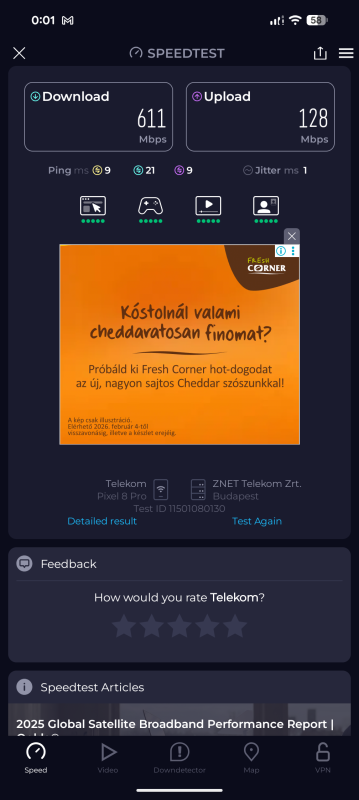

Igaz nálam a mostani routerek bekavarnak, ha AX3-ra csatlakozom a közelében akkor 400-450Mbps / 4000mbps jött ki , ha capax-ra akkor ~600Mpbs / 120-150Mbps. -

stigma

addikt

válasz

Adamo_sx

#26486

üzenetére

Adamo_sx

#26486

üzenetére

Hi, vezetéket még este nem próbáltam, csak Wifi-t mert abba a szobába az a lényeg.

NAS-ról fogok lejátszani 20-30GB-os vagy nagyobb bitrátájó filmeket amihez kraft kell, ezért kell upload-ot is helyreránranom.Másik router még üzemel, ami be is zavar picit, de ennyire nem zavarhat be.

Családi házas környezet, pár wifi van a közelbe, de nem egy társasház.Lejátszóm egy Amazon fireStick 4k Max ami Wifi6/6E-t tud.

Jelenlegi Asus Mesh ami üzemel (2db AX82 + BE50) hozza a 700mbit+-os fel és letöltést így lejátszással sosincs gondom.

Segítséget előre is köszi, este azért kábelen kipróbálom.

-

válasz

stigma

#26485

üzenetére

stigma

#26485

üzenetére

Az a gond, hogy nem elég a channelt bővíteni, ami ott a leírásban felsorolt frekik, az pont 2 darab 80MHz csatorna, 8 darabnak álcázva. Egymást zavarják.

Neked két külön 5Ghz channel konfigra van szükséged, az AX S-re küldendő 160 MHz és fix 5180 Mhz (ez az egy van egyben), míg egy másikat 80 MHz szélességgel 5500 és 5660 (mondjuk nekem ezt még sose akarta) MHz frekin. Először probáld ki egy AX S bekötéssel, aztán mehet a második, mert ugyanazon a csatornán fognak adni, kiderül mennyit zavarnak be.

Teszt közben pedig figyeld az eszközön a Resources->CPU alatt a szinteket, hogy ne legyen durva kiugrás, mert akkor valami fogja. Ha ott lesz durvább emelkedés, akkor a Tools->Profile alatt kell indítani egy profilozást szintén sebességteszt alatt, és ott megmutatja, hogy melyik komponens eszi a procit, ez talán segíteni fog a továbbhaladásban.Ezek az értékek elég szerények, nekem az ax3/capax simán hozza a szimmetrikus értékeket. Valahol van egy szűk keresztmetszet.

-

Adamo_sx

aktív tag

-

stigma

addikt

Sziasztok.

Olyan kérdésem lenne, hogy adott egy Fő router (AX3) illetve 2 db AP (AX S) , CAPsMan kapcsolat aktív.

AX3 és AP-k közötti kapcsolatot így állítottam be, mint a video-n/linken, apróbb változtatásokkal:Basic MikroTik AP deployment - MikroTik Masters

- Channel-k esetében az 5GHz-s esetben figyeltem, hogy a width =20 helyett AX3 esetében 20/40/80-at állítottam be mert annyit tud, AX S eetében 20/40/80/160-at adtam meg, mert tudja a 160 Mhz-t.

- FastTrack beállítva a Firewall-ban

- Datapath-ok elvileg rendben : Router és AP-k kábelen csatlakoznak, mindegyik AP az eth1-en.többszöri mérésre ennyi sikerült hAP AX S-el , ami nemrég jött piacra, ami nem rossz.

Kérdésem annyi lenne, mit kéne még állítanom hog y a feltöltés jobb legyen?

Régebben linkeltem egy teszt videot, ahol 750/420 Mbps jött ki a srácnak, így nem rossz hogy 2-3 hét elteltével én is a közelében vagyok.

Van valami ötletetek?

Válaszokat előre is köszi.

-

Funthomi

aktív tag

Köszönöm srácok a válaszokat, így ez tényleg magyarázatot ad a történtekre

-

-

user12

őstag

válasz

Funthomi

#26481

üzenetére

Funthomi

#26481

üzenetére

Igen, a RouterOS-ben lévő bandwidth test arra való, hogy egy másik Mikrotik eszköz adatait megadod és azzal fog forgalmazni és leméri a sebességet.

Az normális, hogy a futtatás közben megnő a CPU használat (lásd első bekezdés: https://help.mikrotik.com/docs/spaces/ROS/pages/7962644/Bandwidth+Test)Ez a dedikált szerver lehet akár egy VPS, ami egy CHR-t futtat, talán ez a legegyszerűbb.

-

Funthomi

aktív tag

Sziasztok!

Tudtok olyan szervert, ami felé tudnék gigás bandwidth tesztet indítani Mikrotikből?

Az alany: L009UiGS (arm)A háttérsztori az, hogy gyanús volt, h a gigás exDigi/One netem gyatra sebességgel ketyeg és elkezdtem utána járni ennek.

Ami érdekesség, most épp a speedtest.neten laptopon vezetékesen tudtam mérni 803M/327M-et, de WinBox - Tools - Bandwidth Testet futtatva nem megy egyik érték sem 200M fölé (tcp, both direction), a CPU viszont 75%-n pörög.Ez így normális, benézek vmit?

Köszi!

Üdv!

-

user12

őstag

válasz

Ablakos

#26476

üzenetére

Ablakos

#26476

üzenetére

Ilyesmi filter rule tuti nem kell hozzá.

Sőt...igazából semmi. A nat szabály jó.Nem address list alapon van szabályozva a WAN elérés és nem kerül bele a wg0 interface, mint in?

Vagy nem inkább a DNS feloldással lesz ott gond? A DNS szerver IP címét te adod meg a kliens wg konfigurációjában. -

válasz

lionhearted

#26472

üzenetére

lionhearted

#26472

üzenetére

"Lehet már localban is capsmant használni?"

Bennem vmi olyasmi él, az új, wifi-s CAPsMAN még local-van nem faxa.

Bár lehet, ez már változott. -

Ablakos

addikt

(otthoni egyszerű hálózat)

Beállítottam a wireguard hozzáféréseket. A kliensek kapcsolódnak a belső hálózatra, de az internet eléréseket nem sikerült megoldani.

Filter

;;; wireguard-access-WAN -out

chain=forward action=accept src-address-list=back-to-home-wan-enabled-peers out-interface=pppoe-WAN log=no log-prefix="Wireguard out-";;; wireguard-access-WAN -in

chain=forward action=accept dst-address-list=back-to-home-wan-enabled-peers in-interface=pppoe-WAN log=no log-prefix="Wireguard in-"A NAT szabály mindössze ennyi:

chain=srcnat action=masquerade out-interface=pppoe-WAN log=no log-prefix=""Mit hagyok ki, hogy nem megy az internet elérés a wireguard klienseknek?

-

stigma

addikt

válasz

lionhearted

#26472

üzenetére

lionhearted

#26472

üzenetére

Hi, köszi a segízséget, nekem ez nagyon új még, és látjátok picit szenvedek, de próbálom pár anponta összeszedni a gondolataimat, és nem nagyon alap dolgokat kérdezni.

Köszi, hogy próábáltok segíteni, igaz a fórum ezért van, de nekem ez most nagy kihívás az biztos.

Annyiből örülök, hogy a mostani Asus Mesh hálózatom mellett csinálom, nincs időnyomás , viszont zavaró tényező van, mint plus Wifi.

-

stigma

addikt

Sziasztok.

AX3 bellítások az alábbiak:

/interface bridgeadd comment=LAN_BRIDGE name=bridge1/interface pppoe-clientadd add-default-route=yes disabled=no interface=ether1 max-mru=1492 max-mtu=\1492 name=pppoe-out1 password=hN58mg use-peer-dns=yes user=\XXXXXX@t-online.hu/interface ethernet switchset 0 cpu-flow-control=no/interface wifi channeladd band=2ghz-ax disabled=no frequency=2412,2437,2462 name=ch-2G width=\20/40mhzadd band=5ghz-ax disabled=no frequency=5160,5180,5200,5220 name=ch-5G width=\20/40/80mhz/interface wifi datapathadd bridge=bridge1 disabled=no name=datapath1/interface wifi securityadd authentication-types=wpa2-psk,wpa3-psk disabled=no encryption="" ft=yes \ft-over-ds=yes name=Defult_Sec passphrase=erősjelszó wps=disable/interface wifi configurationadd channel=ch-2G country=Hungary disabled=no mode=ap name=cfg_2G security=\Defult_Sec security.ft=yes .ft-over-ds=yes ssid=Mikrotik_24Ghzadd channel=ch-5G country=Hungary disabled=no mode=ap name=cfg_5G security=\Defult_Sec ssid=Mikrotik_5Ghzadd channel.band=5ghz-ax .frequency=5160,5180,5200,5220,5500 .width=\20/40/80/160mhz country=Hungary disabled=no installation=indoor mode=ap \name=cfg_5G_160 security=Defult_Sec security.ft=yes .ft-over-ds=yes ssid=\Mikrotik_5Ghz/interface wifiset [ find default-name=wifi2 ] channel.frequency=2412,2437,2462 \configuration=cfg_2G configuration.mode=ap disabled=no name=wifi_2Gset [ find default-name=wifi1 ] channel.frequency=5160,5180,5200,5220 \configuration=cfg_5G configuration.mode=ap disabled=no name=wifi_5G/ip pooladd name=dhcp_pool1 ranges=10.10.10.2-10.10.10.150/ip dhcp-serveradd address-pool=dhcp_pool1 interface=bridge1 lease-time=8h name=dhcp1/interface bridge portadd bridge=bridge1 interface=ether5add bridge=bridge1 interface=ether2add bridge=bridge1 interface=ether3add bridge=bridge1 interface=ether4add bridge=bridge1 interface=wifi_5Gadd bridge=bridge1 interface=wifi_2G/interface wifi access-listadd action=reject comment="Rossz jel - eldobni" disabled=no signal-range=\-120..-71add action=accept comment="J\C3\B3 jel" disabled=no signal-range=-70..120/interface wifi capsmanset enabled=yes interfaces=bridge1/interface wifi provisioningadd action=create-dynamic-enabled disabled=no master-configuration=cfg_2G \supported-bands=2ghz-axadd action=create-dynamic-enabled disabled=no master-configuration=cfg_5G_160 \supported-bands=5ghz-ax/ip addressadd address=10.10.10.1/24 interface=bridge1 network=10.10.10.0/ip dhcp-clientadd interface=ether1 name=client1/ip dhcp-server leaseadd address=10.10.10.3 client-id=1:4:f4:1c:db:1f:cb mac-address=\04:F4:1C:DB:1F:CB server=dhcp1add address=10.10.10.148 client-id=1:22:25:4:b9:19:cc mac-address=\22:25:04:B9:19:CC server=dhcp1add address=10.10.10.2 client-id=1:4:f4:1c:db:1f:43 mac-address=\04:F4:1C:DB:1F:43 server=dhcp1/ip dhcp-server networkadd address=10.10.10.0/24 dns-server=10.10.10.1 gateway=10.10.10.1/ip dnsset allow-remote-requests=yes servers=1.1.1.1/ip firewall address-listadd address=10.10.10.0/24 list=ALLOWED_HOSTS/ip firewall filteradd action=accept chain=input comment="CAPsMAN engedelyezese" dst-port=\5246,5247 protocol=udpadd action=accept chain=input src-address-list=ALLOWED_HOSTSadd action=accept chain=input comment="Capsman Port" protocol=udp src-port=\5246,5247add action=drop chain=input connection-state=!established/ip firewall natadd action=masquerade chain=srcnat out-interface=ether1/ip serviceset ftp disabled=yesset telnet disabled=yes/system clockset time-zone-name=Europe/Budapest/system identityset name="MikroTik hAP AX3"/system ntp clientset enabled=yes/system ntp client serversadd address=hu.pool.ntp.orgAX S beállítások (AP) - egyik szobában:

/interface bridgeadd admin-mac=04:F4:1C:DB:1F:CB auto-mac=no comment=defconf name=bridgeLocal/interface wifi datapathadd bridge=bridgeLocal comment=defconf disabled=no name=capdp/interface wifi# managed by CAPsMAN 04:F4:1C:F0:FD:B1%bridgeLocal, traffic processing on CAP# mode: AP, SSID: Mikrotik_24Ghz, channel: 2412/ax/Ceset [ find default-name=wifi2 ] configuration.manager=capsman .mode=ap \datapath=capdp datapath.bridge=bridgeLocal disabled=no name=wifi1# managed by CAPsMAN 04:F4:1C:F0:FD:B1%bridgeLocal, traffic processing on CAP# mode: AP, SSID: Mikrotik_5Ghz, channel: 5220/ax/eeCeeeee/DIset [ find default-name=wifi1 ] configuration.manager=capsman .mode=ap \datapath=capdp disabled=no name=wifi2 security.ft=yes .ft-over-ds=yes/interface bridge portadd bridge=bridgeLocal comment=defconf interface=ether1add bridge=bridgeLocal comment=defconf interface=ether2add bridge=bridgeLocal comment=defconf interface=ether3add bridge=bridgeLocal comment=defconf interface=ether4add bridge=bridgeLocal comment=defconf interface=ether5add bridge=bridgeLocal comment=defconf interface=sfp1/interface wifi capset caps-man-addresses=10.10.10.1 certificate=request discovery-interfaces=\bridgeLocal enabled=yes slaves-datapath=capdp slaves-static=no/ip dhcp-clientadd comment=defconf interface=bridgeLocal name=client1/ip serviceset ftp disabled=yesset telnet disabled=yes/system clockset time-zone-name=Europe/Budapest/system identityset name="MikroTik AX S halo"Tűzfalat még nem állítottam, másik hAP AX S beállításaival nem kellett foglalkoznom, mert így hogy fő routerben CAPsMan már létezett így csak CAPS Mode-ban reseteltem és máris volt netem.

Ha bármi érdekességet észrevesztek szóljatok nyugodtan még amatőrnek érzem magam.

Telekom ONT --> AX3-ban Eth1-re van dugva a NET (PPPoE beállítva)

Fő router (ax3) eth3 és 4-re van asszem dugva mindkét AP(hAP AX S), és a hAP AX S eth1 portjaink vannak csatlakoztatva az AP-k a fő routerhez. -

válasz

stigma

#26469

üzenetére

stigma

#26469

üzenetére

Lehet már localban is capsmant használni? Nekem úgy rémlik, hogy nem lehet továbbra se. Jó eséllyel neked nincs még összhangban az ax3 és az S. Nem kell extra figyelem, ha jön megy, az access listen a rangere. Nekem sincs, sima az átváltás így is. Arra is figyelni kell, hogy ne egy csatornán menjen a kettő, egymást zavarja majd.

-

Tamarel

senior tag

válasz

stigma

#26469

üzenetére

stigma

#26469

üzenetére

Próbálj minél kevesebb dolgot beállítani a wifin.

Példa:set [ find default-name=wifi1 ] channel=channel-36 channel.band=5ghz-ax \

.width=20/40/80mhz configuration.country=Hungary .mode=ap .ssid=xyz \

datapath.bridge=bridge-lan disabled=no name=wifi5 \

security.authentication-types=wpa3-psk .connect-priority=0/1 .ft=yes \

.ft-over-ds=yes .group-key-update=1h .wps=disable \

steering.neighbor-group=dynamic-xyz-30c0f267 .rrm=yes .wnm=yes

A steering.neighbor-group ugyanaz legyen minden rádión. -

stigma

addikt

Hali, köszi kipróbáltam, de sajnos nem segített.

Próbálkoztam még a Chain értékével (AX3-nál ugye 2x2 MiMO ezért 0,1-et állítottam be), illetve a CAPsMan-es konfigban az AX S 3x3 MiMo, ott 0,1,2-t, de sajnos nem segített.

Majd este még szókorazom vele egyet.

A lényeg, hogy kábelen legyen jó az feltöltés, telón meg hogy kevesebb annyira nem gond.

-

-

stigma

addikt

Hali, köszi, de amatőr vagyok, tehát , mit állítsak pontosan?

AX3-ban vagyok, ott csak terminalba adjam ki ezt a parancsot , majd restart?

/interface ethernet switch set switch1 cpu-flow-control=noAX S-ben is meg kell tennem?

Ott ugye más a switch1 neve/ értéke --> EN7523 -

DeniL

tag

-

-

stigma

addikt

Sziasztok.

Pár kérdésem lenne, mert picit elakadtam, itthoni hálózat alakulóban.

Fő router : Mikortik hAP AX 3 (Routeros 7.22 stable)

AP-k (2db ) : Mikortik hAP AX S (Routeros 7.22 stable)Mint új szerzemény AX S úgy volt beharangozva, hogy 900Mbit elérhető vele, igaz gondolom labor körülméneyek között mérték, nekem eddig 500+ sikerült --> telefon, laptop 500-650Mbitps-ig

2db hAP AX S nagyjából lefedi a házat 5Ghz-n, eddigi problémám nincs, max AP-k közötti átváltással, de mivel kezdő vagyok ez a legkisebb bajom, majd beálíltom.

Teszteredmény : Pixel 8 Pro-val mértem --> [kép]Kérdéseim:

Ha az AX 3-as router körelében vagyok, ami a garázsban van 1 fallal és 4-5 méterrel arrál 400/400Mbps-et mérek.

Telekom 1000/1000-es netem van, így gondolom AX3 ennyit tud wifi-n.AX S viszont látjátok jobb, de feltöltésben rosszabb.

Mit kellene állítanom, hogy jobb legyen?

- MTU: itt beállítottam 1492-re mert eddig auto volt (Telekom esetében Gemini ezt ajánlotta)

- Router AP között Datapath be van kapcsolva (amivel a local Forwarding is elvileg okés)

- FastTrack (?): Firewall / Rule alatt még nem turkáltam

- Ha egy Speedtest-et nérek az normális hogy a mérés alatt 50-90%-os a CPU használat utána 1-2 % kb.Válaszokat előre is köszi.

-

MasterMark

titán

válasz

Kicsirics77

#26457

üzenetére

Kicsirics77

#26457

üzenetére

Nem ugyanolyanok kellenek.

-

ekkold

Topikgazda

válasz

gabro0

#26453

üzenetére

gabro0

#26453

üzenetére

Digis végpontok még akkor is 100-as kezdetű IP-vel láthatják egymást, ha van publikus IP. Saját tapasztalat. Apóséknál cgnat, nekem van publikus IP-m. Wireguard esetében át kell engednem a cgnat tartományát is a tűzfalon, különben nem tudnak csatlakozni hozzám.

Magyarul a digi hálózatán belül, a cgnat mögött levők 100-as kezdetű IP-val fognak látszódni, azok számára is, akik nincsenek cgnat mögött, de digi hálózatból neteznek. -

Protezis

őstag

válasz

gabro0

#26453

üzenetére

gabro0

#26453

üzenetére

Leírtad ugyanazt, mint előtte. Tudom, mi a CGNAT. Ahogy írták, Wireguardnál nincsen szerver, meg kliens. Nem tudom, mit értesz kliens alatt. Beszélsz mobiltelefonról is. Adhatnál mondjuk nevet a 2 végpontnak (A, B), leírod, hogy melyik melyik és mi a probléma, leírhatnád, hogy jön képbe a mobiltelefon.

Ha 2 digis végponton ülő router között fel nem épülő tunnelről van szó úgy, hogy az egyik CGNAT mögött van, akkor ezzel kapcsolatban már írtam korábban itt: https://prohardver.hu/tema/mikrotik_routert_hasznal_valaki/hsz_23576-23576.html

Gondolom szűröd a belső IP-ket WAN felől, valószínűleg ez a probléma. -

gabro0

őstag

válasz

Protezis

#26446

üzenetére

Protezis

#26446

üzenetére

Két előfizetés, vagy hogy mondjam? Akkor vagy CGNAT mögött, ha nincs publikus IP-d.

És ahogy írtam: az kliens CGNAT-olt (=nincs public IP), a szerver szabadon kóricál, nincs CGNAT (=public IP-s).#26449 MasterMark: Oké, akkor egy megerősítésem van, köszi. Már csak ki kéne debugolni hol áll földbe

Tehát nincs handshake sem, nem épül fel a tunnel.

Tehát nincs handshake sem, nem épül fel a tunnel.#26450 Tamarel: Na igen, valami ilyesmire gondolok, amit írsz, hogy nem routolnák ki a forgalmat a hálózatból és nem public címről jönne be...? Van egy RAW prerouting filterem, ami kidobja a 100.64.0.0/10 tartományt RFC6890 alapján a WAN interfészről. Lehet ez a ludas?

-

Tamarel

senior tag

válasz

gabro0

#26445

üzenetére

gabro0

#26445

üzenetére

Családban már régen nincs, de úgy emlékszem a belső ip címekkel van kavarás. Két One (digi) között a forgalom 100-as címről látszódott, nem a publikusról. Nem tudom így van-e még.

Emellett ha folyamatosan aktív a wireguard tunnel, akkor idővel kifeküdhet a szolgáltatói eszköz, bezavarhat a netvédelem és hasonlóak.

Ha egy modem restart megjavítja (új ip cím), akkor nem fogod tudni mindig aktívan tartani. Régen nyitottam hibajegyet mindenhol, többször is, de végül feladtam. -

Protezis

őstag

Én is RB5009-et használok routingra. Mellette van 2 Zyxel switch (plusz egy új flex-2.5), meg 2 Unifi AP. A unifi controllert containerben futtatom Synology NAS-on. Meg vagyok elégedve.

Switchingre szívesen használnék Mikrotiket, de nincs pl. 2.5G PoE switch náluk. Unifit viszont nem használnék routingra, se Mikrotiket wifire azok alapján, amiket olvastam ezekről.

-

válasz

stigma

#26443

üzenetére

stigma

#26443

üzenetére

Sziasztok,

Én meg pont most mixeltem őket. Elegem lett az UDM-Pro hülyeségeiből (mármint szoftveres oldalon), fiókból elő az RB5009 első körben egy synology-n gondoltam futtatni a controlert, de mivel több unifi kamera is van így vettem mellé egy CloudKey+ Gen2 SSD-t. Hibátlan! Több 4db U6Pro AP több kamera a switch maradt egy USW-POE+ ezen lóg a cloudKey is, minden hibátlan. Azóta nincsenek álmatlan éjszakáim, milyen ócska bétával jön ki megint a Ubiquiti, (lásd 5.0.12,brutális hibákról számoltak be). A konfig nem bonyolult, vlanok,vpn,firewall, mindent a "kicsityúk" kezel egyedi igények szerint, AP+NVR a cloudkey dolga. Nem bántam meg, úgyhogy most az UDM pihen a polcon, de szerintem megy a háztól. Wifi-ben még mindig verhetetlen a kategóriában a Unifi.

-

gabro0

őstag

Lehet láma kérdés. Van két ex-Digi-s végpontom (One), a kettő közé húzott Wireguard VPN miért nem működhet? Valami olyasmit sejtek, hogy a CGNAT bekavar. A szerveroldalnak publikus IP-je van, a kliens CGNAT mögött.

Telekomos mobilnetről tökéletesen működik a kliens, tehát a konfig működőképes. Csak amikor a WG kliens is One végpont felől támad, akkor még handshake sincs

-

Sziasztok, az alábbi hálózatot raknám össze, a router setup így jó lesz:

MikroTik E60iUGS +tűzfal+ hEX S+4 külön alhálózat 1-1 AP-val + portonkénti fair‑share QoS + CAKE a Starlinkhez + DDNS + átjárás tiltása + AP‑k kezelik a klienseket.

Rsc:

# ---------- WAN DHCP CLIENT ----------

/ip dhcp-client

add interface=ether1 use-peer-dns=yes add-default-route=yes disabled=no

# ---------- LAN ADDRESSES ----------

/ip address

add address=192.168.2.1/24 interface=ether2

add address=192.168.3.1/24 interface=ether3

add address=192.168.4.1/24 interface=ether4

add address=192.168.5.1/24 interface=ether5

# ---------- DHCP SERVERS ----------

/ip pool

add name=pool2 ranges=192.168.2.10-192.168.2.254

add name=pool3 ranges=192.168.3.10-192.168.3.254

add name=pool4 ranges=192.168.4.10-192.168.4.254

add name=pool5 ranges=192.168.5.10-192.168.5.254

/ip dhcp-server

add name=dhcp2 interface=ether2 address-pool=pool2 disabled=no

add name=dhcp3 interface=ether3 address-pool=pool3 disabled=no

add name=dhcp4 interface=ether4 address-pool=pool4 disabled=no

add name=dhcp5 interface=ether5 address-pool=pool5 disabled=no

/ip dhcp-server network

add address=192.168.2.0/24 gateway=192.168.2.1

add address=192.168.3.0/24 gateway=192.168.3.1

add address=192.168.4.0/24 gateway=192.168.4.1

add address=192.168.5.0/24 gateway=192.168.5.1

# ============================================================

# ---------------------- FIREWALL -----------------------------

# ============================================================

# ---------- ADDRESS LIST: ROUTER GATEWAYS ----------

/ip firewall address-list

add list=mikrotik-gateway address=192.168.2.1

add list=mikrotik-gateway address=192.168.3.1

add list=mikrotik-gateway address=192.168.4.1

add list=mikrotik-gateway address=192.168.5.1

# ---------- BASIC WAN PROTECTION ----------

/ip firewall filter

add chain=input connection-state=established,related action=accept

add chain=input in-interface=ether1 connection-state=invalid action=drop

add chain=input protocol=tcp dst-port=22,23,80,8291 in-interface=ether1 action=drop

# ---------- ALLOW REMOTE ACCESS ON PORT ----------

add chain=input protocol=tcp dst-port=4224 in-interface=ether1 action=accept

# ---------- ALLOW LAN ACCESS TO ROUTER ----------

add chain=input in-interface=!ether1 action=accept

# ---------- DROP ALL OTHER WAN INPUT ----------

add chain=input in-interface=ether1 action=drop

# ---------- LAN → WAN ALLOWED ----------

add chain=forward in-interface=ether2 out-interface=ether1 action=accept

add chain=forward in-interface=ether3 out-interface=ether1 action=accept

add chain=forward in-interface=ether4 out-interface=ether1 action=accept

add chain=forward in-interface=ether5 out-interface=ether1 action=accept

# ---------- ALLOW RETURN TRAFFIC ----------

add chain=forward connection-state=established,related action=accept

# ---------- DROP INVALID ----------

add chain=forward connection-state=invalid action=drop

# ---------- BLOCK INTER-LAN TRAFFIC ----------

add chain=forward src-address=192.168.2.0/24 dst-address=192.168.3.0/24 action=drop

add chain=forward src-address=192.168.2.0/24 dst-address=192.168.4.0/24 action=drop

add chain=forward src-address=192.168.2.0/24 dst-address=192.168.5.0/24 action=drop

add chain=forward src-address=192.168.3.0/24 dst-address=192.168.2.0/24 action=drop

add chain=forward src-address=192.168.3.0/24 dst-address=192.168.4.0/24 action=drop

add chain=forward src-address=192.168.3.0/24 dst-address=192.168.5.0/24 action=drop

add chain=forward src-address=192.168.4.0/24 dst-address=192.168.2.0/24 action=drop

add chain=forward src-address=192.168.4.0/24 dst-address=192.168.3.0/24 action=drop

add chain=forward src-address=192.168.4.0/24 dst-address=192.168.5.0/24 action=drop

add chain=forward src-address=192.168.5.0/24 dst-address=192.168.2.0/24 action=drop

add chain=forward src-address=192.168.5.0/24 dst-address=192.168.3.0/24 action=drop

add chain=forward src-address=192.168.5.0/24 dst-address=192.168.4.0/24 action=drop

# ============================================================

# ---------------------- QUEUE TYPES --------------------------

# ============================================================

/queue type

add name=cake-down kind=cake bandwidth=280M rtt=50ms nat=yes flowmode=triple-isolate

add name=cake-up kind=cake bandwidth=80M rtt=50ms nat=yes flowmode=triple-isolate

# ============================================================

# ---------------------- QUEUE TREE ---------------------------

# ============================================================

/queue tree

add name=Haz1-down parent=global queue=cake-down limit-at=10M max-limit=280M interface=ether2

add name=Haz1-up parent=global queue=cake-up limit-at=5M max-limit=80M interface=ether2

add name=Haz2-down parent=global queue=cake-down limit-at=10M max-limit=280M interface=ether3

add name=Haz2-up parent=global queue=cake-up limit-at=5M max-limit=80M interface=ether3

add name=Haz3-down parent=global queue=cake-down limit-at=10M max-limit=280M interface=ether4

add name=Haz3-up parent=global queue=cake-up limit-at=5M max-limit=80M interface=ether4

add name=Haz4-down parent=global queue=cake-down limit-at=10M max-limit=280M interface=ether5

add name=Haz4-up parent=global queue=cake-up limit-at=5M max-limit=80M interface=ether5

# ---------- DDNS ----------

/ip cloud

set ddns-enabled=yes update-time=yes ddns-hostname=.........

# ---------- NETWATCH ----------

/tool netwatch

add host=1.1.1.1 interval=30s. -

stigma

addikt

Hali, köszi az infót, egyenlőre 1 gyártó ,,ökoszisztémájában" gondolkodom csak, mixelni nem akarom, mert nem biztos hogy a felaárat és a talán plusszt amit nyujtana nem biztos hogy megérné.

Első körben úgy voltam vele vagy Unifi vagy Mikrotik, igaz 2 gyártó termékeivel tiztában voltam, de még sosem konfigoltam.

Nyílván Unifi egyfajta ,,Plug and Play" megoldás, a Mikrotik meg inkább ,,melós" nekem elsőre de nem baj hogy belevágtam, mert tudtam elsőre uygsem fog menni.Exportokat majd beteszem akkor ide nektek, de inkónak annyi, hogy a Fő router a garázsban AX3, aminek a Wifijét egyenlőre hagytam , és ugye 80Mhz-t tud, 2 db AP ugyanaz lesz (Mikrotik hAP AX S) amiből most teszt miatt csak 1-et kötöttem be, hogy a CAPsMAN-t összehozzal, mert ezután már a második AP-t nem lesz nehéz beüzemelni.

Ha mégis valakinek lenne ötlete még mit és hogy állítsak mondjátok bátran.

Segítséget előre is köszi.

-

user12

őstag

-

dybu

tag

válasz

stigma

#26439

üzenetére

stigma

#26439

üzenetére

Lehet hogy maradi vagyok de Winbox 3.42-ben jobban átlátsz mindent (szerintem).

Készíts egy rsc-t, sensitive nélkül. Mindkettőről.

Vagy, ha csak a releváns részeket szeretnéd megosztani mindenkivel:/caps-man export hide-sensitive

/interface bridge export hide-sensitive

/ip address export hide-sensitive (itt az összes interface benne van, vedd ki ami nem kell)

/ip dhcp-server export hide-sensitive

/ip pool export hide-sensitive

/interface wireless export hide-sensitivebogarászd át az rsc-ket, mit nem szeretnél megjeleníteni...

CAPsMAN-nak olyan buktatói vannak amikkel el lehet bajlódni, de egyszerűbb ha két egyforma cAP-ot használsz csak az megint kiadás... vagy ( és most lehet hogy valaki virtuálisan fejbe fog lőni) , de én spec ubikat használok wifire és csodaszépen mennek... -

stigma

addikt

Sziasztok.

Pár kérdéssel jövök, légyszi ha tudtok segítsetek nekem:

Google Drive - BeállításaimMikrotik AX3 fő router, 1 db AP amit tesztelek mint írtam is nemrég az hAP AX S.

CAPsMan megy, viszont pár infó és kérdés.1. Beállításokra melyeket láttok mit mondtok? legfőképp 5 Ghz van használatban teleók, laptop, médialejátszók, TV-k , és zömében mind AX eszköz.

Kis magyarázat:

- Bridge1-be felvettem minden ethetner+ Wifi-t ahol hiatkozom rá.

- datapath bekapcsoltam, de ottani Bridge esetében nem választotta ki a bridge1 ,,interface"-t. Ki kellett volna?

- AX 3 fő routerem egyik LAN portja van hAP AX S Eth1-es portjával összekötve(igaz bármelyik másik portba dugnám úgy is menne.2. Jelerősség:

Ha az AX3-tól messze megyek , de már elég közel vagyok az hAP AX S-hez, akkor kb 3-4mp mire átvállt, és akkor már ahhoz csatlakozik.

FT és FT over DS-t bekapcsoltam, illetve egy szabályt is definiáltam amia 81-120 Signal-ra szól. Lehet az, hogy inkább Wifi Analyzerrel nézzem, hogy mennyire rossz a jel és mondjuk ne -81dB hanem 70-nél váltsak?

Mit ajátntok mit írjak át, esetleg hogy hamarabb váltsok AP-t ha rossz a jel?AX 3 Fő routeren kívül a Nappaliba és Hálóza tervezem hAP AX S-t tenni ls lefedni a 130-140nm házat. Viszont ezzel vigyázni kell gondolom, mert lehetnek vakfoltok ugye, amik nincsenek lefedve ha nézem a jelerősséget?

3. Frekvency : mivel többségében Wifi6/6E-os eszközöm van, illetve 1-2 db Wifi 7, a 2 db AP-nak milyen 160Mhz definiált Frequency-t ajánltok?

Ugye én megadtam kisebb tartományt is 5160, 5180,5200,5220.

Esetleg ahogy olvastam a DFS csatorna aját (5250 Mhz - CH50) megadjam?kb 1-2 hete tanulom a konfigurálást, remélem nem állítotatm be annyira rosszra

, Net működik, CAPsMan is és már kezdem kapzsgálni a dolgokat.

, Net működik, CAPsMan is és már kezdem kapzsgálni a dolgokat.4. Általános beállítás: admin tultva, helyette saját "full" user létrehozva amivel belépek.

Proci és memóriahasználat könnyitásáre van valami még amit lehet használni?

Firewall szabályokat hamarosa jelentkezem, de még csak 1-2 állítottam be.

Segítséget előre is köszi.

-

ncc1701

veterán

Én mindig megvárom a .3-as kiadást.

-

user12

őstag

RouterOS 7.22 stable megjelent

What's new in 7.22 (2026-Mar-09 10:38):

!) certificate - added support for multiple ACME certificates (services that use a previously generated certificate need to be reconfigured after the certificate expires);

!) device-mode - added option to configure device-mode via Netinstall or FlashFig using a “mode script”;

*) app - added configurable app-store URL for custom apps;

*) app - added health check for apps, which automatically rewrites the composed YAML;

*) app - added jupyter-notebook, livebook, myip, and rustfs apps;

*) app - added support for custom apps;

*) app - allow configuring bridge port pvid for app;

*) app - changed ui-url parameter for Smokeping and Nextcloud;

*) app - clean the backup directory after container repull;

*) app - do not show duplicate entries of required-mounts;

*) app - enable swap on all devices that use apps to help with performance;

*) app - fixed /app/export;

*) app - fixed apps constantly polling the cloud;

*) app - fixed elasticsearch, element, pmacct-netflow apps failing to start;

*) app - fixed issue with Cinny not being able to create a root-dir;

*) app - fixed missing reverse-proxy URL;

*) app - fixed potential port collisions between apps;

*) app - show app URL only when it is running;

*) app - show DNS URL for app only if it has a reverse-proxy;

*) bgp - added BGP unnumbered support;

*) bgp - changed multipath to number argument;

*) bgp - fixed BGP output sometimes not being cleaned after session restart;

*) bgp - fixed early-cut not working properly;

*) bgp - fixed ignore-as-path-len not being used;

*) bgp - fixed update messages not being sent on default-prepend value change;

*) bgp - implemented add-path;

*) bgp - implemented multipath (ability for BGP best path to select ECMP routes);

*) bgp - make remote.address parameter optional;

*) bgp-vpn - allow modifying scopes with routing filters;

*) bgp-vpn - use target scope for imported route;

*) bridge - added local and static MAC synchronization for MLAG;

*) bridge - added MLAG support per bridge interface (/interface/bridge/mlag menu is moved to /interface/bridge; configuration is automatically updated after upgrade; downgrading to an older version will result in MLAG configuration loss);

*) bridge - added MLAG-specific aged and aged-peer flags to host table;

*) bridge - added RA guard feature;

*) bridge - fixed MAC moving between regular ports and bonds for MLAG;

*) bridge - fixed MLAG state being permanently disabled when changing bridge interface settings;

*) bridge - fixed performance regression in complex setups with vlan-filtering (introduced in v7.20);

*) bridge - improved logic for interface remove;

*) bridge - improved MAC synchronization for MLAG;

*) bridge - improved VRRP MAC address handling;

*) bridge - removed vlan-filtering check when changing the MVRP setting (allows disabling MVRP through WinBox);

*) bth - use separate Let's Encrypt certificate for file-share;

*) certificate - improved certificate export process;

*) certificate - improved logging;

*) chr - improved fast-path stability when using vmxnet3 driver;

*) console - added :continue and :break commands for various loops;

*) console - added :exit command to terminate scripts;

*) console - added "comments" parameter to print command to control comment and error output;

*) console - added comparison operators for ID values;

*) console - added Ctrl+Left/Right word navigation;

*) console - added Ctrl+w word deletion;

*) console - added hint for dry-run import parameter;

*) console - added left shift (<<) and right shift (>>) support for IPv6 addresses;

*) console - added on-event script runner support to print follow/follow-only;

*) console - added timestamp support to print follow/follow-only;

*) console - allow undefined variables in dry-run import;

*) console - changed autocomplete expansion criteria;

*) console - disable follow command in /ip/firewall/connection menu;

*) console - fixed brief print for entries with multiple comments;

*) console - fixed setting of /interface/wireless/scan-list;

*) console - fixed time drift for interface last-link-down-time and last-link-up-time;

*) console - fixed value type names in comparison errors;

*) console - implemented string casting in :tobool command;

*) console - improved command decoding to drop extraneous commands (visible in history logging);

*) console - improved error tracing when using find command;

*) console - improved export command to avoid empty [find];

*) console - improved history logging when performing object rename with set/reset;

*) console - improved set/remove command handling in /file menu;

*) console - look up variable in global scope if argument scope lookup failed;

*) console - parse width parameter for non-interactive SSH commands;

*) console - show smaller QR codes where possible;

*) console - use the same flag output format for both print brief and detail;

*) container - added support for zstd extraction;

*) container - automatically stop/repull/start the container on repull or remote-image change;

*) container - fixed issue where the container may not start after upgrading if root-dir was not set;

*) container - improved error message if container fails to start;

*) container - internal stability improvements;

*) container - use the user-defined envs and envlist for container shell command;

*) defconf - fixed L009 configuration (introduced in v7.21);

*) detnet - added request-interval setting;

*) detnet - changed default port from MNDP to a random unused UDP port;

*) dhcp-server - improved failure/error logging for both IPv4 and IPv6;

*) dhcpv4-client - fixed inability to reference disabled DHCP client by interface name;

*) dhcpv4-client - request DOMAINNAME (15) option from the server;

*) dhcpv4-server - improved DHCP option handling;

*) dhcpv4-server - improved logging;

*) dhcpv4-server - send all found lease options in reply to DHCPINFORM;

*) dhcpv6-client - allow unsetting "pool-prefix-length" parameter;

*) dhcpv6-client - improved log messages;

*) dhcpv6-relay - fixed link-layer address inconsistency with the original link-layer address in relay-forward packets;

*) dhcpv6-server - swap input and output RADIUS accounting statistics counters;

*) disk - added support for file-based swap space;

*) disk - added trim command which functions similarly to fstrim;

*) disk - fixed issue where iSCSI did not work with ESXi and XEN hypervisors;

*) disk - fixed issue with disks not mounting after swapping devices;

*) disk - fixed opening a drive in read-only mode if it became locked;

*) disk - improved BTRFS stability on TILE devices;

*) disk - renamed format file-system=trim and trim-secure to format file-system=discard and discard-secure;

*) disk - show if drive is encrypted and locked;

*) email - use default port if not specified;

*) ethernet - increased Rx buffer size for devices with Alpine CPUs (reduces packet rx-drop in certain cases);

*) fetch - added HTTP/2 support on ARM64 and x86/CHR devices;

*) fetch - fixed fetch treating relative paths from redirects as hostnames;

*) fetch - increased default maximum redirect count to 2;

*) fetch - return error code and HTTP headers to :onerror script;

*) fetch - treat HTTP 304 return code as success;

*) gps - fixed GPS port disappearance after reboot for EC25-EU&KNe;

*) health - added CPU temperature monitoring to L009 with ARM64;

*) hotspot - allow WireGuard interface type;

*) hotspot - check validity of base32 for otp-secret;

*) hotspot - do not invalidate static ARP entries;

*) hotspot - fixed www response after login by cookie;

*) hotspot - set sensitive flag on /ip/hotspot/user otp-secret;

*) ike1 - added ChaCha20-Poly1305 ESP encryption support;

*) ike1,ike2 - improved netlink update handling;

*) iot - added Bluetooth extended scanning and 1M/2M PHY support for the RB924i KNOT devices;

*) iot - added Bluetooth extended scanning, advertising, and 1M/2M/CODED PHY support for EC25 KNOT devices;

*) iot - added modbus delay using interframe-gap setting;

*) iot - improved LoRa FSK modulation downlinking;

*) ip - added error messages to reverse-proxy rules;

*) ip - added reverse-proxy;

*) ip-service - properly disable IP/Service on manual disable;

*) ippool6 - allow creating sub-pool by specifying "from-pool";

*) ipsec - added "none" option to IPsec key QKD certificate field;

*) ipsec - added IKEv2 DDoS cookie activation setting;

*) ipsec - added logging for IPsec policy template group;

*) ipsec - added logging of IKEv2 connection SPI and initiator address;

*) ipsec - adjusted minimum generated PSK key length;

*) ipsec - fixed IKEv2 child policy reqid lost on rekey;

*) ipsec - fixed IKEv2 child reqid handling on traffic selector update;

*) ipsec - improved aes256-ctr stability on L009;

*) ipsec - removed modp8192 proposal on MIPS architectures;

*) ipv6 - added dhcp6-pd-preferred to /ipv6/nd/prefix to control P flag in Prefix Info Option RFC 9762;

*) ipv6 - delete SLAAC default route if there are no active SLAAC prefixes present and no new RAs received;

*) ipv6 - do not generate duplicate dynamic link-local addresses on tunnel type interfaces;

*) ipv6 - enable IPv6 fast-path after removing firewall rules;

*) ipv6 - improved system stability when manipulating IPv6 configuration that was added while IPv6 was disabled;

*) isis - improved stability and fixed a small memory leak;

*) l2tp - improved system stability on TILE architecture;

*) l3hw - fixed missing VLAN counters on reboot (introduced in v7.21);

*) l3hw - improved system stability on device shutdown/reboot;

*) l3hw - improved system stability when enabling VLAN offloading under active traffic (introduced in v7.21);

*) log - added comment support to rule entries;

*) log - added option to clear echo logs;

*) log - added option to prepend topics to BSD syslog message;

*) log - added script target for log actions;

*) log - fixed incorrect log message shown after canceling supout.rif creation;

*) log - fixed minor spelling issues;

*) log - fixed missing ID in trace logs after removing logging rule;

*) log - log "Secret must be set to run scripts from SMS" error only if ":cmd" prefix is used in SMS message;

*) log - use uppercase MAC address in firewall logging;

*) lte - added "auto" MTU option for LTE interfaces to use network-advertised MTU on supported devices;

*) lte - added AT command timeout for EC25-EU&KNe;

*) lte - added multi-apn and framed routing support for EC200A-EU modem (requires latest FW version);

*) lte - added roaming barring field to LTE "show-capabilities" menu;

*) lte - added subscriber number to monitor command for MBIM modems;

*) lte - added USB tethering support using iOS devices;

*) lte - clear about field status on firmware upgrade;

*) lte - do not allow modem firmware-upgrade on "inactive" interface;

*) lte - do not allow setting unsupported roaming barring settings for R11e-4G;

*) lte - do not flap LTE passthrough assigned interface on modem link state change;

*) lte - do not reconfigure LTE interface on configuration change error;

*) lte - enable DHCP relay packet forwarding to the cellular network for EG120K-EA and RG650E-AU;

*) lte - fixed "allow-roaming" setting to return error for modems that do not support roaming barring;

*) lte - fixed cases where AT dialer could get stuck in "modem not ready" state;

*) lte - fixed cases where incorrect network modes and bands could be suggested for active interface;

*) lte - fixed chained firmware update for Chateau 5G;

*) lte - fixed changing eSIM profile nickname;

*) lte - fixed changing MAC address for EC200A-EU modem;

*) lte - fixed crash on LTE passthrough interface deactivation;

*) lte - fixed displaying operator name for Chateau ax R17;

*) lte - fixed eSIM errors appearing on devices without eSIM support;

*) lte - fixed firmware update and status refresh for R11eL-EC200A-EU modem;

*) lte - fixed LTE interface IPv6 address generation to use EUI-64 for EC25-EU&KNe;

*) lte - fixed missing notifications to eSIM provider when eSIM provisioning canceled;

*) lte - fixed tethering support for Google Pixel Pro 8;

*) lte - fixed wrong MTU reading/setting for config-less modems;

*) lte - hide external antenna selection menu for the Chateau AX R17;

*) lte - improved APN IP type handling by enabling only the IP protocols defined in the assigned APN profile for config-less modems;

*) lte - make inactive LTE interface settable, LTE interface settings can be set without waiting for modem initial initialization;

*) lte - removed delay before querying modem status for config-less modems with info channel;

*) lte - show ICCID and IMSI also when the interface is disabled;

*) lte - strip modem reported padding characters for SIM card (ICCID) on Chateau ax R17;

*) mac-telnet - added interface property;

*) macsec - fixed hardware offload on S53 and C53 devices;

*) mesh - fixed missing S flag on interfaces after mesh disable/enable;

*) ospf - fixed typos in log messages;

*) ping - added IPv6 support for flood-ping;

*) poe-out - added LLDP support for dual-signature PDs;

*) poe-out - firmware update for 802.3at capable boards (the update will cause a brief power interruption to poe-out interfaces);

*) poe-out - firmware update for 802.3bt capable boards (the update will cause a brief power interruption to poe-out interfaces);

*) poe-out - firmware update for CRS354-48P-4S+2Q+ (the update will cause a brief power interruption to poe-out interfaces);

*) poe-out - fixed controller-error for CRS354-48P-4S+2Q+;

*) port - fixed baud rate change for TILE architecture devices;

*) ppp - added initial support for BG770A-GL modem firmware update;

*) ppp - fixed Framed-Route attribute not being applied to correct VRF;

*) profiler - split "management" process into different smaller process groups;

*) radius - fixed initialization of incoming UDP socket in some situations;

*) radius - fixed RadSec SSL CPU usage increase on closed connections;

*) radius - improved incoming RadSec packet processing on busy service;

*) radius - improved logging;

*) rip,pimsm - separate the interface property from the address in /routing/rip/interface and /routing/pimsm/interface menus;

*) rose-storage - added XFS support;

*) route - added logs for check-gateway state changes;

*) route - added routing/settings policy-rules;

*) route - added SLAAC route redistribution for IPv6 capable routing protocols;

*) route - do not set blackhole flag for synthetic routes;

*) route - fixed route removal after unexpected safe mode termination;

*) route - fixed routes when scope was less than 10;

*) routerboard - allow changing /system/routerboard/settings via Netinstall or FlashFig using a "mode script";

*) routerboot - allow installing ARM64 on L009 device ("/system routerboard upgrade" required; configure "/system/routerboard/settings set preferred-architecture=arm64 boot-device=try-ethernet-once-then-nand"; start Netinstall with ARM64 image and reboot the device (DO NOT load the backup routerboot with reset button); downgrading to older versions must be avoided);

*) routerboot - fixed linking to 1000M-half for KNOT Embedded LTE4 ("/system routerboard upgrade" required);

*) routerboot - fixed possible Netinstall failure for KNOT Embedded LTE4 ("/system routerboard upgrade" required);

*) routing-filter - added possibility to match SLAAC and bgp-mpls-vpn route types;

*) sfp - improved initialization and linking for some QSFP modules;

*) smips - reduced package size and removed ip-scan, mac-scan, ping-speed, flood-ping features;

*) snmp - added 5G NSA connection signal indications: nr-rsrp, nr-rsrq, nr-sinr;

*) snmp - fixed CA band indication;

*) snmp - fixed issue where bulk walk might skip the first OID;

*) snmp - fixed minor memory leak when changing SNMP authentication/encryption passwords;

*) snmp - fixed reply for empty snmpbulkwalk requests;

*) snmp - report maximum "ifSpeed" value if out of bounds;

*) snmp - report RouterOS version in SNMPv2-MIB::sysDescr;

*) ssh - improved logging;

*) supout - wait up to 5 minutes for export to complete and show incomplete output in case of timeout;

*) switch - fixed missing switch-cpu port counters;

*) switch - improved system stability when changing bridge multicast-router property on CRS1xx/2xx (introduced in v7.19);

*) switch - updated switch-marvell.npk driver;

*) system - added reset-configuration keep-apps=yes;

*) system - display serial ports in the /system/resource/hardware menu;

*) system - improved upgrade service stability when the server is unreachable;

*) undo - show user when configuring DHCP server or hotspot with setup command;

*) upgrade - added "password" parameter to "local-upgrade" feature when configuring through CLI;

*) upgrade - added IPv6 support for local package source and mirror;

*) upgrade - fixed local package mirror check interval;

*) upgrade - removed redundant commands from local package menu;

*) usb - updated device ids for ax88179_178a driver;

*) user - properly apply login delay (introduced in v7.20);

*) user-manager - added support for NAS-Identifier attribute;

*) user-manager - always respond to accounting requests;

*) user-manager - do not send Disconnect-Message for unknown usernames for Accounting-Request;

*) user-manager - do not send invalid NAS-Port-Type on CoA/PoD messages;

*) user-manager - fixed unauthenticated access to /PRIVATE/ userman web files;

*) user-manager - show empty value for session NAS-IP-Address if empty;

*) webfig - added missing icons for Firewall table;

*) webfig - added new section "Common names" in skin designer;

*) webfig - added support for collapsible tree view for menus like Interfaces, Files, Queues;

*) webfig - added support for URL fields;

*) webfig - fixed ability to set interworking.realms-raw WiFi interface attribute;

*) webfig - fixed skin designer mobile view for QuickSet and Terminal;

*) webfig - fixed Torch Filters default values;

*) webfig - improved address type field input value validation;

*) wifi - added keepalive message in CAPsMAN data channel;

*) wifi - added optional show-frame=radiotap parameter value to make sniffer display the radiotap header of captured frames;

*) wifi - allow specifying hostname to caps-man-addresses;

*) wifi - fixed channel switching for MediaTek access points;

*) wifi - fixed FT support with wpa2-psk-sha2;

*) wifi - fixed functionality of the wireless-signal-strength LED trigger;

*) wifi - fixed possible certificate failure after CAPsMAN disable/enable;

*) wifi - improved spectral-history width for console;

*) wifi - improved stability and fixed multiple issues;

*) wifi - improved stability of interfaces in station mode during roaming;

*) wifi - improved support for 802.11be access points;

*) wifi - improved system stability when using spectral-scan;

*) wifi - introduced /interface/wifi/network menu for higher level network configuration (CLI only);

*) wifi - quicker re-connections to APs for interfaces in station mode;

*) wifi - updated regulatory information for Malaysia;

*) wifi-mediatek - fixed rx chains functionality;

*) wifi-mediatek - updated driver and firmware;

*) winbox - added "Force Check" for local upgrade;

*) winbox - added comment in "System/Ports/Remote Access" menu;

*) winbox - added confirmation message to Format Drive;

*) winbox - added Container Repull command;

*) winbox - added error reporting to CAPsMAN Manager menu;

*) winbox - added GUI support for IPsec QDK;

*) winbox - added missing LoRa channel fields;

*) winbox - added missing route flags;

*) winbox - added route ISIS tab;

*) winbox - added socsify icon for firewall NAT rules;

*) winbox - added SwOS Allow From field;

*) winbox - added warning when changing global script variables;

*) winbox - allow using specified skin without the sensitive policy;

*) winbox - fixed applying a skin to a user authenticated with RADIUS;

*) winbox - fixed applying a skin to WinBox if it was uploaded via the branding package;

*) winbox - fixed default flag in certain menus;

*) winbox - fixed empty "Realm Raw" value processing and value inheritance from configuration template (requires WinBox 4);

*) winbox - fixed L3HW default value for VLAN interface (introduced in v7.21);

*) winbox - fixed modem firmware-upgrade for the RG650E-EU modem;

*) winbox - fixed the "New QoS Profile" field for switch rules;

*) winbox - make File Share URL field clickable;

*) winbox - move "Default" panel from "IPv6/ND/Proxy" to "IPv6/ND/Prefixes";

*) winbox - rearrange filter wizard parameters in tabs;

*) winbox - recognize imported certificate key size;

*) winbox - rename "Change Now" to "Change" button in "System/Password" menu;

*) winbox - replace "DHCP" with "DHCPv6" in IPv6 menus;

*) winbox - set "Mount Filesystem" by default under "System/Disk" menu;

*) winbox - show MPLS tab only to relevant routes;

*) winbox - show separator after "Protocol" field for IPv6 Firewall rules;

*) winbox - show warnings in "MPLS/Traffic Eng/Tunnel" menu;

*) winbox - updated some setting and title names;

*) winbox - updated various WiFi properties;

*) wireguard - fixed private key generation when creating a WireGuard interface;

*) wireguard - improved stability;

*) wireguard - merged upstream fixes and improvements;

*) wireless - avoid joining BSS that previously failed until all other options tried;

*) wireless - improved system stability when changing nstreme mode;

*) wireless - improved system stability when eap-method=passthrough configured for station;

*) x86 - added JME network driver;

*) x86 - fixed interface hang on RTL8125 when processing IP-fragmented UDP traffic;

*) x86 - improved link establishing on Intel X710 series NIC; -

stigma

addikt

válasz

lionhearted

#26433

üzenetére

lionhearted

#26433

üzenetére

Hi, köszi az infókat.

Egyenlőre ismerkedem a Mikrotik világgal és ökoszisztémával, ami nagyon tetszik csak család mellett nem egyszerű gyorsan és jól újat tanulni

, de nem adom fel, mert tényleg jó cucc, csak időt kell adni magamnak, hogy megemésszem a dolgokat.

, de nem adom fel, mert tényleg jó cucc, csak időt kell adni magamnak, hogy megemésszem a dolgokat.Mikrotik hAP AX S-re elsőre azt mondom, de még hangsúlyozom elég sokat kell állítatnom, de úgy látszik ennyi pénzért egy elég jó router / AP az embernek.

Igaz most nem akarom hasonlítgatni a mostani Asus Mesh routerhez , mert nem egy kategória, és nagyon más az irány amit ki akarok alakítani Mikrotikkel itthon és ezt Asus mesh-el nem biztos hogy tudom.

Asus Mesh esetében (AX82U fő router, AP-k AX82U és BE50) ethernet backhaul-al összeközve Pixel 8 Pro-n stabilan speedtest-el többször is 700-900Mbps-et mérek, viszont az AP-k közötti váltást valamiért megérzem 1-2mp-re, míg ez Mikrotiknél nincs, pedig még nincs is jól beállítva.

-

válasz

stigma

#26432

üzenetére

stigma

#26432

üzenetére

Az jó, ha darabszám és a konkrét választható csatorna fixálva van. Ezzel valamelyest tervezhető is az, hogy melyik hol ad, és ne válasszák ki ugyanazt, hogy egymást zavarják. A csatornaszélesség a sávszélességben gond, ha mondjuk 20 vagy 40MHz a csatorna 80, vagy esetben ezekszerint akár 160Mhz helyett.

A meteorológiai eszközök a DFS útján viszont korlátozni tudják azt, hogy hol lesz ennyi szabad kapacitásod, mert 5610MHz felett már a radarokat is észlelheti az eszköz. És mivel nincs wifi 6E, ezért nincsen ott még több (3*160MHz UNII5) szabad kapacitás. -

stigma

addikt

válasz

lionhearted

#26431

üzenetére

lionhearted

#26431

üzenetére

Mivel nagyon kezdő vagyok és pár dokog nem volt tiszta ezért video alapján mentem, és sajnos keszűkitettem:

https://youtu.be/Phmys8WOvgQ?is=GGFo0feeHNoW7t17Így a videovan megadott 3-4 frekvency-t állítottam be , de majd kitörlöm, és megpróbálom úgy.

Tv nagyon lefogja szerintem, majd a napokban keresek valami végleges helyet neki

Ami még zavarja okuszban a régi másik Asus mesh router még mellette van 30cm és az is működik.Mára elég volt a router konfigokás + meló, folyt köv a napokban.

Gemini most dobott be pár ajanlást még mit állítsak be pl : datapath -

-

stigma

addikt

válasz

user12

#26428

üzenetére

user12

#26428

üzenetére

Hali, köszi az infokat , próbáltam megtaláltani mire is gondoltál a 3.-as pontban, de ha minden igaz sikerült konfigurálnom a CAPsMan-t.

Részben user error volt, mert valamiért a wifi nem működött - ez volt a félig halott box amit kaptam - de Netinstallal RouterOS + mediatek wifi-t újraúztam és már megy is.

CapsMan-t ez alapján konfiguráltam:

CAPsMAN for WiFi6 and beyond - everything you need to knowElég sokat kell még tanulnom és finomítani a dolgokat, de elsőre elfogadható lett a wifi is és a stabil kapcsolat, egyenlőre 1 AP-val tesztelem.

Fő router: Mikrotik hAP AX3

AP: Mikrotik hAP AX SAP-t a TV mögé tettem, mert ott volt helyem, jól lefogja szerintem a jelet, de Latopban Wifi6E-s kártyával 450-500Mbps , Pixel 8 Pro telón (Wifi7-es szabványt is tudja) 500-580Mbps-et mértem 2 méterre speedtest-en.

És amin baromira meglepődtem, hogy ez a kis ~30ezres új hAP AX S tudja a 160Mhz-t

, amit a Wifi / Radios menüben néztem.

, amit a Wifi / Radios menüben néztem.Sajnos estelente lesz időm csak foglalkozni Mikrotik routerrel és ennek finomitgatásával, de jövök mindenképp új infókat megosztani.

-

Lenry

félisten

.

-

user12

őstag

válasz

stigma

#26426

üzenetére

stigma

#26426

üzenetére

Szia.

1. a capsmanak lanon nem kell semmi extra tűzfal szabály

2. igen, a video keszítői ausztrálok, így helyi ntp szervert valasztanak

3. az ap mac addresse stimmel?

Mikrotik esetén nincs fix wan és lan port, te konfigurálod melyik mi legyen

4. wifi>radios manûben látod, hogy milyen frekiket támogat, ezeket állitsd be a konfigurációban -

user12

őstag

válasz

lionhearted

#26412

üzenetére

lionhearted

#26412

üzenetére

Ma tök véletlenül dobta fel ezt a videot: https://youtu.be/BTEBLY-f44k?is=fmwQrZDtFkNCmwuQ

-

stigma

addikt

Sziasztok.

Még nagyon kezdőnek érzem magam Mikotrik routerek témájában, lenne pár kérdésem:

Fő router: Mikrotik hAP AX3

AP-k(2db) : Mikrotik hAP AX SAX-3at ez alapján állítottam be: https://www.youtube.com/watch?v=Phmys8WOvgQ

Wifi, LAN, minimális firewall, HDCP , stb már megvan, admin tiltva, új full user létrehozva, felesleges servicek tiltva.

Router OS Stable 7.21.3Kérdéseim:

1.Tűzfal szabályok esetében az itt található 2db-ot megadtam + CAPsMan miatt 2 UDP prtot. MikrotikMaster YT csatornának van még Firewall-al foglalkozó része is, ezt is tanulmányozzam és állítsam még be?

2. NTP Server : videoban au-s subdomaint állított be, én ide hu-s verziót állítsak be?

3. CAPsMAN: Fő routerben CAPsMan bekapcsolva, Providing résznél a "dynamic enable valami" + 2Ghz és 5Ghz-s progifilt hozzáadtam.

AP-ban a CAP engedélyezve van, látom a fő routert mint AX3, viszont a wifi esetében "no SSID-t ír).

számos videot néztem már, de eddig tanácstalan vagyok.

tudnátok ezekben a kérdésekben segíteni nekem, hogy előrébb jussak?

Asus Mesh hálózat esetében a fő routerem LAN portja a Mesh hálózatok WAN portján keresztül kommunikálnak.

Mikrotik esetében mindegy hova dugom --> AX3 ő router LAN ->> AP(hAP AX S) eth1 mint van vagy lehet bármelyik port?

4.Wifi beállítás: hAP AX3 és hAP AX S ha jól gondolom 160mhz-t nem tud, így csak a channel-nál 20/40/80-at állítsak be ugye? többi beállítást megadtam (régi, Secure Profil, WPA 2 / WPA3 SPK, stb)Segítséget előre is köszi.

-

Reggie0

félisten

válasz

lionhearted

#26420

üzenetére

lionhearted

#26420

üzenetére

Igen, itt kerestem en is, de a be3 media switch chipje(QCA8386) nincs benne.

-

S009 switch chip van benne, szóval csak fura nevű crs :/

Van itt rendes switch is [CRS816-12XG-2XS-2VQ-RM]

[CRS816-12XG-2XS-2VQ-RM]

Mondjuk ez a számozás, meg a 6 fan... -

DeniL

tag

-

Reggie0

félisten

válasz

lionhearted

#26409

üzenetére

lionhearted

#26409

üzenetére

Hol talaltal vmi erdemi infot errol a switch chiprol? Nekem meg egy feature listet sem sikerult osszeszedni.

-

user12

őstag

válasz

Professzore

#26401

üzenetére

Professzore

#26401

üzenetére

FreeRouter a kezdemenyezes neve

Egyebkent eus rendelet is van róla…de az van sokmindenről https://eur-lex.europa.eu/legal-content/HU/TXT/HTML/?uri=CELEX:32015R2120

https://eur-lex.europa.eu/legal-content/HU/TXT/HTML/?uri=CELEX:32015R2120

A német 1und1 szolgaltatónál pl van ilyen. Magyarországon ha lesz, leghamarabb a T-nél tudom elképzelni. -

mrots

tag

válasz

lionhearted

#26404

üzenetére

lionhearted

#26404

üzenetére

Ez mind igaz, de erdemes kontextusban kezelni a dolgot. Az emberek legtobbje nem 64 byte-os csomagmeretekkel operal (kiveve ha csak voip hivasokat kezel a halozatod).

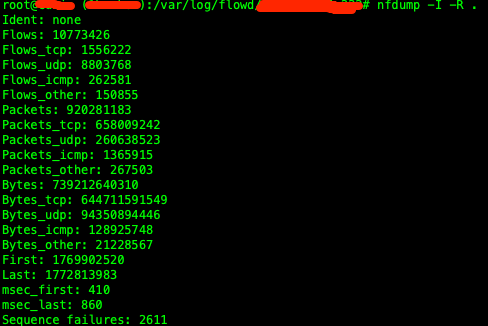

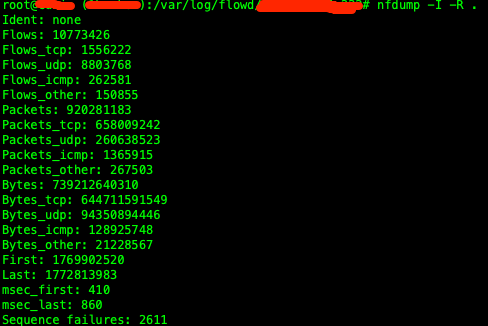

Erdemes mindenkinek a sajat halozataban megneznie, hogy mire szamithat. Itt van peldaul az en routerem, ahol a netflow szerint:

Ez azt jelenti, hogy az osszes protokollt szamitva (tcp, udp, icmp, egyeb ha megnezem az osszes byte / osszes csomag aranyszamot, akkor kijon 803 byte atlagos csomagmeret. Ami azt sugallja, hogy a 64 byte-os oszlop helyett inkabb az 512-t lehet alapul venni, es mar ebben az oszlopban is az ax3 2400 mbit/s routingja all szemben az uj eszkoz 3100 mbit/s ertekevel. Persze ha sok tuzfalszabaly van, akkor a kulonbseg is csokken, 1145 - 1200 de meg mindig a be3 javara. A konkluzio tehat az lehetne, hogy egyszerubb otthonokba minimalis beallitasokkal atlagos felhasznalas mellett lehet jobb.Ha szetbontom TCP es UDP-re akkor a netflow szerint 979 byte az atlagos TCP csomagmeretem es 361 byte az atlagos UDP csomagmeretem. Ez kicsit becsapos, mert elso ranezesre azt gondolnank, hogy szinte minden ertelmes protokoll TCP felett megy, tehat a 979 byte meg nagyobb, mint a 803, tehat megjobb eredmenyt kapna az atlag felhasznalo. De ha beleszamolom, hogy terjed a quic, ami mar az internet majdnem felet adja, akkor sajnos epp a mindennapi hasznalatban varhato lassulas, amit az egyszeri felhasznalo nem is tudna megmagyarazni. Mindez persze feltetelezve, hogy a 361 byte-os atlagot nem csak a DNS huzza le es valoban tortenik QUIC. Ha pedig beleszamolom meg az otthoni munkavegzest (VPN megoldasok, szinten UDP felett) akkor tovabb romolhat a be3 elonye.

Ha mar bonyolultabb szabalyok vannak, tobb feature, akkor dolog persze maskepp fest - mindenkinek maganak kell elemeznie a sajat hasznalati szokasait. Ezt pedig erdemes tenyszeruen megtenni peldaul netflow-bol, nem pedig csak ugy olvasgatni forumokat es elhinni barmit masoknak, mert igy sokkal informaltabb dontest lehet hozni.

A 64 byte-os oszlop az abszolut worst case scenario de nem teljesen fedi az otthoni atlag felhasznalot (ahogy a max szegmensmerettel tortent teszteles sem).

-

-

ncc1701

veterán

válasz

Professzore

#26401

üzenetére

Professzore

#26401

üzenetére

Magyarországon ilyet még nem láttam. Nyugatabbról már igen, remélem ez ide is elér idővel.

-

Professzore

tag

válasz

MasterMark

#26402

üzenetére

MasterMark

#26402

üzenetére

Szia,

Köszönöm szépen a választ.

-

Reggie0

félisten

válasz

lionhearted

#26404

üzenetére

lionhearted

#26404

üzenetére

Annyi a kulonbseg, hogy itt a wan port total a procin megy at, mig az ax3-nal az ugyanabba a switchbe csatlakozott(procin belul), mint a tobbi port. Ha csak a switch chipben levo 4 portot neznenk ott nem hinnem, hogy gond lenne a wire speed bridgelessel.

-

-

MasterMark

titán

válasz

Professzore

#26401

üzenetére

Professzore

#26401

üzenetére

Nincs ilyen, az OLT és az ONT együtt van összekonfigolva, csak a saját ONT-je működik vele általában.

A szolgáltatás átadása pedig az ONT másik oldalán van. -

Professzore

tag

Üdv a szakiknak,

Jó kérdés. One, optikai net (bekötés 2-3 napon belül). A kérdés, ami felmerült bennem, hogy vajon mit szól(hat) a One a bekötésénél ahhoz, hogy köszi, nem kérem a modemjüket, hanem egy SFP modemmel direktben a routerbe (hAP ax S) kérem bekötni?

Köszönöm előre is!

Új hozzászólás Aktív témák

Hirdetés

- PlayStation 5

- Autós topik

- Samsung Galaxy Felhasználók OFF topicja

- Mégsem lettek annyira pénztárcabarátok az új Intel CPU-k

- Disney+

- Fűnyíró topik

- Samsung Galaxy Watch6 Classic - tekerd!

- Vezetékes FEJhallgatók

- Jolla és SailfishOS tapasztalatcsere

- gban: Ingyen kellene, de tegnapra

- További aktív témák...

- iPhone 15 256GB 91% (1év Garancia)

- BESZÁMÍTÁS! ASROCK H310 i5 8500T 16GB DDR4 120GB SSD 1TB HDD GTX 1650 S 4GB Formula Air Mesh G3 400W

- 272 - Lenovo Legion Pro 5 (16IAX10H) - Intel Core U9 275HX, RTX 5070Ti (ELKELT)

- Samsung PM9E1 "9100 PRO" 2TB M.2 NVME Gen5 x4 SSD! 14.000-12.500MB/s

- ASUS ROG Z890-E Gaming Wifi lap Intel Core Ultra 7 265KF procival akciós áron garanciával eladó!

Állásajánlatok

Cég: Laptopműhely Bt.

Város: Budapest

(pedig proposal, policies ki van kapcsolva) Olyan, mintha fordítva működne ez a kapcsoló.

(pedig proposal, policies ki van kapcsolva) Olyan, mintha fordítva működne ez a kapcsoló.

Valami iperf3 jellegű nem érhető el a lejátszóra, hogy tudj tesztelni hálózaton belül a NAS felől?

Valami iperf3 jellegű nem érhető el a lejátszóra, hogy tudj tesztelni hálózaton belül a NAS felől?

Tehát nincs handshake sem, nem épül fel a tunnel.

Tehát nincs handshake sem, nem épül fel a tunnel.

Mi baj lehet alapon, rápróbáltam a changelog miatt...

Mi baj lehet alapon, rápróbáltam a changelog miatt...