Hirdetés

-

PROHARDVER!

Mikrotik routerekkel foglalkozó téma. Mikrotik router típusok, hardverek, router beállítások, programozás (scriptek írása), frissítés, és minden Mikrotik routerrel kapcsolatos beszélgetés helye.

Új hozzászólás Aktív témák

-

zseko

veterán

Üdv, ide irányítottak, itt is feltenném akkor a kérdést:

Routert kellene vásárolnom, a felhasználási cél az, hogy kettő kültéri kamerát rá lehessen wifin kötni, és ezt jó lenne kívülről elérni, amihez a net hirtelenjében mobilneten menne. Így olyan lenne jó amibe be lehet tenni a sim kártyát, vagy usb-n mobilstick-el. Kb. a legolcsóbb megoldás érdekelne, ami működhet. Milyen lehetőségek vannak?

Végső esetben egy régi mobillal és hotspottal esetleg megoldom, bár ezt nem tudom mennyire stabil és működőképes. Meg hogy net nélkül, csak belső hálózaton a kamerák működnek-e. Bár szerintem illene.Köszönöm.

-

Alteran-IT

őstag

válasz

ekkold

#12596

üzenetére

ekkold

#12596

üzenetére

A 2 éves nagyon határ eset, inkább másfél, pár custom rom már tudta talán 2 éve is ha jól emlékszem (bár ez telefon függő is volt), illetve akkor kezdődött el a dolog, de az én lassan 1,5 éves telefonom is tudta már a kezdetben és most is (A70), szóval csodálkozok, hogy ennyire újdonság sokaknak, illetve azon is hogy egy S8-as telefon pl. nem tudja, már ha Galaxy S8-ról van szó, mert az mindig a prémium kategória volt a Samsungnál és a legújabb szoftverrel illene tudnia már csak a hardvernek is, na de mindegy.

Egyébként már én is leírtam a véleményem ezzel a MAC-es dologgal kapcsolatban egy kicsit megmódosítva az előző hozzászólásom, bár gondolom ez a vélemény nem mond újat senkinek tőlem

Egyébként ennek a MAC-es dolognak inkább kontrollált formában van értelme, ha pont adott MAC címet akarsz használni, mert mondjuk csak azzal tudsz az adott hálózatra felcsatlakozni, vagy ilyesmi, egyébként még rosszul is elsülhet, mert ha identitást akar védeni pont ez a MAC dolog, akkor te elkövethetsz valami hülyeséget más MAC címével és valaki más is elkövethet hülyeséget a te MAC címeddel, szóval tényleg nem sok értelmét látom, na de ez én véleményem. -

ekkold

Topikgazda

válasz

adika4444

#12594

üzenetére

adika4444

#12594

üzenetére

Ráadásul a változó MAC adress változó IP címet is jelent, ezért pl. ilyenkor a port forwardolás is nehézségekbe ütközik. Telefon esetében ez mondjuk nem is nagyon kell, de egy laptopon (ha már a w10 is volt emlegetve) esetleg futhatnak olyan alkalmazások amihez kellhet (online játékok, torrent kliens, vagy akár egy sima fájlmegosztás othoni/céges hálózatban stb...).

-

ekkold

Topikgazda

válasz

Alteran-IT

#12595

üzenetére

Alteran-IT

#12595

üzenetére

Nekem 2 éves a telefonom, és úgy látszik le vagyok maradva... Amúgy ez nem kattogás a dolgon, csak mivel nekem pl. ez új dolog, beszélgettünk róla (a kerdezőtől függetlenül) ill. leírtuk a véleményünket róla. A kérdező meg majd kikapcsolja ezt a funkciót, ha problémát okoz neki.

-

Alteran-IT

őstag

válasz

ekkold

#12593

üzenetére

ekkold

#12593

üzenetére

Tegyük hozzá azt is, hogy ez nem új dolog, már vagy bő 1-1,5/2 éve létezik (én legalább is ennyi ideje tudok róla és a telefonjaim is tudják már kb. ennyi ideje), nem is értem miért kattog most rajta mindenki, plusz ez csak egy választható funkció, tehát ki lehet kapcsolni, így az ő esetének a szempontjából igazából nem releváns, hogy létezik-e a funkció vagy nem, mert ha létezik is, akkor is kikapcsolja és onnantól ahhoz a hálózathoz mindig ugyan azt a MAC címet adja vissza, vagyis a saját MAC címét, így megvalósítható neki az a megoldás, amit mi írtunk, de ha nem, akkor használjon kliens oldali fix IP-t azon a telefonon, azt meg van oldva.

#12594 adika4444: Legtöbb helyen problémát okoz ez a MAC dolog, nálunk is azt okozott, mikor felvittem a telefonok MAC címeit, azt ugye amíg nem mondtam el mindenkinek hogy hogy csatlakozzon fel WiFi-re, addig senki sem tudott, mert már MAC szűrve volt a hálózat (én meg ugye telefon infóból lestem ki a WiFi MAC címét), a telefonoknak meg ugye ez az alapbeállítása és még pár helyen gondot okozott ezt, de mint mondtam is, ennek semmi értelmét nem látom, sőt szerintem nincs is, ugyanis egy hálózaton a telefont sem MAC, hanem IP alapján érjük el, ha valamilyen szolgáltatást ki akarunk használni, vagy forgalmat akarunk nézni, akkor egy megváltozott MAC cím nagyon nem fogja ezt megakadályozni, csupán a telefon alap MAC címét nem tudjuk meg, de hát kit érdekel az, max. nagyon amatőröket foghat meg egy megváltozott MAC cím, ha már ráálltak valakire, de ha így nézzük, akkor inkább globális szempontból van némi lényege, mert ugye a NAT meg hasonlók miatt a keret tartalmazza a MAC címet is, hogy a router tudja, hogy melyik eszköznek továbbítsa az adatot a hálózaton, szóval a nagy világon ilyen szempontból nyomon követhető egy eszköz és akkor látszik, hogy most itt ezalatt az IP alatt, utána az alatt az IP alatt van és így tovább, de ennek a mai világban nem sok értelme van, mert az emberek amúgy is elárulják, hogy hol a picsában vannak, a mobilnet sokaknál állandóan be van kapcsolva, így még könnyebb meghatározni, meg egy nagyobb állami titkosszolgálat (nem a magyar, azok szerencsétlenek), vagy egy nagyobb hacker csoport simán visszaköveti más alapján a telefont, illetve annak a helyzetét ha nagyon akarja, ugyanis számos szolgáltatás, illetve a felhasználó szokásai is elárulják, mindegy hogy megváltozott-e a MAC cím vagy nem, kb. olyan mint ha ki kellene találni hogy 3 ajtó mögül melyik mögött állsz, ha folyamatosan beszélsz, könnyű kitalálni, így felesleges az ajtókat cserélgetni, bár ez inkább az a poharas játék lenne jó hasonlat, de lényeg hogy el nem tudom képzelni, hogy ennek mi értelme van, bár szerintem az sem, aki kitalálta, vagy csak nincs tisztában jó pár dologgal a hálózatot, pár nagyobb szervezetet, illetve az emberek szokásait illetően.

-

adika4444

addikt

válasz

Alteran-IT

#12581

üzenetére

Alteran-IT

#12581

üzenetére

A MAC váltogatós témát én is utálom. Ugrálnak az iPhone-ok a wi-fi-k közt (még nincs normális roaming, régi routerek vannak AP-nak befogva), és tele van a DHCP lista ezekkel a bejegyzésekkel. És mivel minden csatlakozásnál új címet generál, seperc alatt lesz a max. 13 kliensből 25 lease, aminek egy része iPhone. Android-ot nem használunk, de az I-eszközökön is ki kéne ütni ezt a funkciót, csak ezzel is az a baj, hogy globálisan nem lehet, tehát minden WLAN-ra egyesével kell minden eszközön...

Szerintem elég lenne open Wi-Fi-re ez a hülyeség, szállodákban és társai helyeken meg elvileg úgy kéne beállítani a hálózatot, hogy ne tudjanak egymással kommunikálni az eszközök. A gyakorlat persze egy másik kérdés, amikor az admin / admin páros beenged az ezer éves TP-LINK routerbe, ahol látom a DHCP klienseket, 1--2-őn esetleg SMB megosztás, nyilván jelszó nélkül, és hasonló finomságok, de ettől meg a MAC csere sem igazán véd meg. Fel nem tudom fogni, minek kell ilyen hülyeséget alapból bekapcsolni. Ráadásul ha letiltom pl. Apple-ön, a Wi-Fi-m mellé írja, hogy "adatvédelmi figyelmeztetés"...

-

ekkold

Topikgazda

válasz

Pille99

#12586

üzenetére

Pille99

#12586

üzenetére

Ok, értem, hogy vannak olyan telefonok és egyebek amik tudnak ilyet, de mint írtam ezzel esetleg kizárják magukat minden olyan hálózatból ahol esetleg a MAC address-t (is) felhasználják azonosításra.Egy nyilvános free wifi esetében nyilván nem lesz ilyen probléma, (max akkor ha két egyforma MAC cím ütközik) de mondjuk egy szigorúbb (pl. céges) hálózatban már okozhat gondot.

-

JóGéza

aktív tag

válasz

Core2duo6600

#12582

üzenetére

Core2duo6600

#12582

üzenetére

Win 10 -nél nézd meg a Wi-Fi beállításokat.

Szerk.:

Látom, már jelezték. -

woodworm

veterán

válasz

Core2duo6600

#12587

üzenetére

Core2duo6600

#12587

üzenetére

Bocsánat. hogy belevauzok, ebben a topikban nem vagyok aktív. Az opció már win10 alatt is elérhető, egyelőre nem alapértelmezett.

-

Core2duo6600

veterán

válasz

ekkold

#12585

üzenetére

ekkold

#12585

üzenetére

Olvastam én is valamely wifi beállítás utmutatóban, ha az adott beállítást nem állítom az ott mnegadottra akkor az apple telok problémázni fognak.

A korábbi AP re pl. a hugom iphonje nem tudott felkapcsolódni , vagy ha fel is ment akkor ledobálta.

Amióta miki van nem panaszkodott.Az S8 ban nincs ilyen beállíttás.

-

ekkold

Topikgazda

válasz

Pille99

#12583

üzenetére

Pille99

#12583

üzenetére

Az Apple szereti felrúgni a szabványokat. Volt olyan időszak, hogy pl . a mikrotik wifijével nem volt kompatibilis, és sorra jöttek a reklamációk az almás telók tulajaitól, hogy rossz a hotel wifije... persze mindenki másnak jól működött. Tudtommal nem a mikrotik volt a ludas...

Amúgy meg magával szúr ki, ha cserélgeti a címét, ha amúgy adott MAC-hoz vannak bővebb engedélyek rendelve a hálózatban. Továbbá a MAC tartományok használata a gyártók számára fizetős dolog, meg kell venniük adott tartományokat. Nem lehet csak úgy véletlenszerű MAC címet használni, mert abból MAC cím ütközés lehet a hálózatban. Pl két egyforma MAC című telefon sem működhet egyszerre egy hálózatban.

Mellesleg én nem tapasztaltam eddig még sehol sem, hogy cserélgetnék a telefonok a mac címüket.

-

Pille99

tag

válasz

Core2duo6600

#12582

üzenetére

Core2duo6600

#12582

üzenetére

Ez volt régen, aztán az Apple újított, majd követték a többiek.

Én router cserénél vettem észre, hogy az összes Apple eszköznek más lett a MAC címe. -

Alteran-IT

őstag

válasz

Pille99

#12577

üzenetére

Pille99

#12577

üzenetére

Akkor megoldható akár 2 logikai hálózattal is akár, bár akkor két eszköznek kliensen belüli fix IP kellene, vagy tiltani tűzfalszabállyal a netelérést, illetve a NAT tartományt azon a hálózaton csökenteni és a tartomány azon részére tenni az eszközöket, amik nem esnek a szabály alá és akkor lesz átjáró cím is, de internet nem lesz.

#12579ekkold: Persze, így gondoltam megoldani, bocsi csak egyszerűen fix IP-nek hívtam, de ilyenkor általában mindig a DHCP által osztott fix IP-re gondolok, kivéve ha olyat teszek hozzá mint most, hogy átjáró nem kellene bele, mert Miki DHCP szerverénél talán nem lehet megoldani, hogy mondjuk átjárót ne osszon ki, illetve anno láttam rá egy elég bonyolult megoldást mikor kerestem, de ezért is írtam most fentebb, hogy egyszerűbb ha ugyan úgy DHCP-n keresztül kapja az is a fix IP-t mindenféle módosítás nélkül és vagy külön szabállyal, vagy a NAT szabály megfelelő alkalmazásával/zsugorításával oldja meg, hogy az említett kliens eszközök ne kapjanak internetet és ne is lehessen elérni őket kívülről, persze már amennyiben ugyan azon a hálózaton lesznek, bár így talán egyszerűbb, mert nem kell külön routing, switching-el elmegy a belső forgalom, így a router sem kap különösebb terhelést.

#12580Pille99: Minden eszköznek van egy fix, vagy inkább úgy mondom hogy saját MAC címe, szóval van jövője, sőt elég rég van, mobiloknál is van fix MAC cím, ez inkább egy elég hülye "biztonsági" "fejlesztés", ami alap esetben be van kapcsolva és normálisabb céges, vagy otthoni hálózatokban rosszul sül el, ha ugye az illető nem tudja, hogy hogy kezelje, de android-on csatlakozáskor van lehetőség talán a további beállításoknál vagy hol, hogy ne véletlenszerű MAC címmel, hanem a saját MAC címével csatlakozzon, ezt talán első csatlakozásnál kell beállítani, ha elfelejtetted, akkor törölni kell a "hálózatot" és újra csatlakozni, szóval nem egy nagy etwas megoldani, mert a lehetőség ugyan úgy megvan, csak sajnos nem az az alap lehetőség, bár gondolom itt sem a biztonságra jobban figyelő embereket vették alapul, hanem a felelőtlenebb réteget, ezért ez az alap beállítás, bár ez sem véd meg szinte semmitől, na de mindegy, ez más téma.

-

ekkold

Topikgazda

válasz

Alteran-IT

#12576

üzenetére

Alteran-IT

#12576

üzenetére

Annyival egészíteném ki, hogy a fix IP-t sem úgy kell érteni, hogy az eszközökön állítunk be fix IP-t. Ezek is a DHCP-től kapják a címet, de a DHCP mindíg ugyanazt a címet adja ezeknek az eszközöknek, ezért gyakorlatilag majdnem ugyanolyan lesz mintha fix címük lenne. Ez azért sokkal jobb így mintha az eszközökön lenne fix cím beállítva, mert így egy helyről kezelhető az összes eszköz IP címe.

-

Pille99

tag

Köszönöm mindenkinek, ezen az úton indulok el, hagyom a Vlan-t.

-

Pille99

tag

válasz

Alteran-IT

#12576

üzenetére

Alteran-IT

#12576

üzenetére

Bocs, a mindenbe nem tartoznak bele a vendégek.

Ez a dexo csak wifire jó, semmi másra, de erre csak akkor jöttem rá, mikor megvettem. -

Alteran-IT

őstag

válasz

Pille99

#12573

üzenetére

Pille99

#12573

üzenetére

Máshogy nem fog menni, csak mint ahogy mondtam, illetve ahogy ekkold is megerősített, plusz bacus is kitért rá, muszáj lesz 3 IP hálózat/tartomány, azaz logikai hálózat arra az egy hálózatra és fix IP-kkel megoldani az egészet a vendéghálózaton kívül, amit nyilván nem tudsz máshogy megoldani ezekkel a gagyi TP-Link eszközökkel, persze oké, árban és sebességben nem gagyi, de ehhez már dukálna egy normális tudás végre, a vlan-ozás illetve a plusz hálózatok létrehozása nem egy olyan nagy etwas, amit az ilyen drágább kategóriák ne tudhatnának, főleg hogy a vendég hálózat eleve hasonló módon működik, viszont itt a kérdésedre rátérve ez nem jó ötlet, mert egyrészt dupla NAT lesz és így a routerre kötött eszközök sem fogják látni ami a Deco hálózaton és az arra kötött switch-ekre van kötve, másrészt a DECO vendéghálózaton lévő eszközök ugyan nem látják az ugyan úgy DECO-n lévő "belső eszközöket", viszont a Mikrotik-en lévő belső eszközöket láthatják, persze ez attól függ a Deco-t milyen hálózatra teszed és a többi milyenen lesz, lesz-e átjárás és így tovább, szóval szerintem a Deco vendéghálózatát felejtsd el, az így egy vicc lenne, akkor lenne jó ha valahogy a vendég hálót vezetékre is le lehetne vinni, akkor a Miki sem kellett volna, bár akkor még mindig csak két csoportot tudsz megvalósítani, ugyanis a zártakat nem tudod úgy megcsinálni, hogy el lehessen őket érni, de ők ne kapjanak netet és őket se érjék el kívülről, mást ha másik IP tartományt választasz, akkor nincs ami a routing-ot csinálja, ha meg nem adsz neki ugyan azon a tartományon átjárót, akkor ugyan ők nem érik el a netet, de kívülről elérhetik őket bizonyos módszerekkel válasz hiányában, attól függ van-e és milyen sebezhetőség azon az eszközön, bár lehet ez így megoldható, ha nem boncolgatjuk feleslegesen a téma ezen részét, mondjuk az nem fog teljesülni, hogy a mindenes hálózatból a vendéget is elérd, mert ugye a mindenen van a hangsúly, Mikin meg ha jól emlékszem, meg lehet oldani, hogy te kezdeményezz elérést a másik hálózatra, viszont onnan a válaszon kívül kezdeményezés nem jöhet, persze lehet rosszul emlékszem, de akkor javítson ki valaki.

-

ekkold

Topikgazda

válasz

Pille99

#12573

üzenetére

Pille99

#12573

üzenetére

Egyszerűen 3db IP tartományt készítenék. A DHCP alapból azt a tartományt osztaná ami csak netezhet. A másik két tartományba tartozó eszközöknek (szintén a DHCP szerver által) fix IP-t osztanák ki. Ehez csak annyi kell hogy a DHCP POOL-on kívül a másik két hálózatot is fel kell venni a DHCP Networks-be. Ezután tűzfal szabályokkal kezelhető minden. Ennek az a hátránya, hogy kijátszható úgy, hogy ha valaki felvesz egy fix IP-t az eszközébe egy másik tartományból. Viszont erre is van megoldás ha szükséges, a mikrotik beállítható úgy, hogy csak a DHCP klienseket szolgálja ki, aki fix IP-t állít be az eszközén azzal nem fog szóba állni. Kicsit trükkösebben ez is (részben) kijátszható, de egy átlag user által nem, és ismerni kell hozzá a hálózatot is.

-

bacus

őstag

válasz

Pille99

#12571

üzenetére

Pille99

#12571

üzenetére

Én kihasználnám, hogy ezek buta switchek. Arra gondolok, hogy lenne egy alhálózat (pl 192.168.100.0/24), ahol nincs DHCP, kézzel osztott IP címek vannak, illetve lenne a mostani alhálózatod ahol a miki osztogatja a címeket.

Minden eszköznek, ami fix és mindent elérhet, TE megadod az ip címét a fenti tartományból.A mikin a bridgehez két IP címet is hozzárendelsz, mindkét tartományból egyet.

Ez nem szép, nem elegáns, de működő megoldás, tudsz a mikin tiltást adni, hogy milyen addres list mehet a másik hálózat felé.

A szebb megoldás az lenne, ha mikin két bridge interface lenne, mindkettőn mehet dhcp, a mikrotik portjait pedig hozzárendeled a megfelelő bridghez. (NAS lehet rossz helyen van..)

A wifin csatlakozó eszközök, amik kaphatnak hozzáférést azoknak a kiosztott ip címeit fixálni kell. Az új wifi felcsatlakozók alapból csak netet kapnak.

A még szebb, jobb megoldáshoz mikrotik AP-k kellenének, capsmannel.

-

Pille99

tag

válasz

Alteran-IT

#12570

üzenetére

Alteran-IT

#12570

üzenetére

Azt már felfogtam, hogy a address list-es kérdés rossz volt.

Logikai hálót, hogy hozok létre?

Ip-Address és az Interface a Bridge 1? -

Alteran-IT

őstag

válasz

Pille99

#12569

üzenetére

Pille99

#12569

üzenetére

Nem biztos hogy jó ötlet a 3 vlan, főleg ha a routeren nem hozod létre őket a 3 hálózattal, amivel végül azt csinálnád, amit javasoltam, csupán a vlan-ozással annyi a buktató, hogy ha minden igaz a Wifi-n max. 1 hálózat lesz így, ezért javasoltam a közös "fizikai" hálót 3 logikai hálózattal, mert ebben az esetben talán így tudod a legjobban megoldani, kivéve ha a Wifi-n nincs szükség több hálózatra, vagy valahogy azon is meg lehet oldani, akkor mehet a vlan-ozás, máshogy sajnos nem lehet megoldani, ezért is előny a több hálózat az előző kérdésedre válaszolva, az address list-es kérdést viszont nem értem, főként hogy hol állítanád be, mondjuk mindegy, mert ha nincs több hálózat, nem megoldható amit szeretnél, mert már maguk a switch-ek, illetve a bridge-ek továbbítják a hálózati forgalmat az eszközök között azonos hálózatban.

-

bacus

őstag

válasz

Pille99

#12566

üzenetére

Pille99

#12566

üzenetére

De érzed a logikai bukfencet? Ha a mikrotik helyett egy switchet raksz és mindenkinek beállítod azt az ip címet amit a miki osztott volna, akkor is látják egymást az eszközök (netet nem) de egymást elérik. Nem kell hozzá router, mert egy alhálózatban vannak.

A közös bridge gyakorlatilag egy switch ! Mit szeretnél a mikrotiken szűrni?

-

bacus

őstag

válasz

Pille99

#12564

üzenetére

Pille99

#12564

üzenetére

A routered fizikai portjai egy bridge-ben vannak? Az IP címet a routered osztja?

A rajzod abból hiányos, hogy nem látok rajta ip címeket, amiből kiderülne a fenti két kérdésHa így van, akkor a belső hálózat forgalma nem szűrhető a routeren.

A két alhálózat előnye, hogy a forgalom a routeren keresztül megy, ott lehet tűzfal szabályokkal (address list szerint is) engedni, tiltani, stb.

A NAS elhelyezése pl mindenképpen problémás, mert azonos switchen van (feltételezem ezek nem managelhető switchek) mint az AP.Ha managelhető switcheket használsz, akkor fizikai átkábelezés nélkül is VLAN-okkal megoldható amit szeretnél.

-

Pille99

tag

válasz

Alteran-IT

#12563

üzenetére

Alteran-IT

#12563

üzenetére

Ha létrehozok 2-3 hálózatot, az milyen előnnyel jár?

Nem elég, ha az Address lists-be létrehozom a csoportokat? -

Alteran-IT

őstag

válasz

jerry311

#12560

üzenetére

jerry311

#12560

üzenetére

Nem egészen, bár a vlan-ok és pár megoldás nem nagyon jöhet szóba, de IP alapon még mindig meg tudja oldani az egészet, ha létrehoz 2-3 hálózatot ugyan arra a bridge-re (vagy fizikai hálózatra, attól függ hogy oldja meg) és szinte csak fix IP-kkel dolgozik (a vendég hálót kivéve), a többi meg csak tűzfalszabályok kérdése.

-

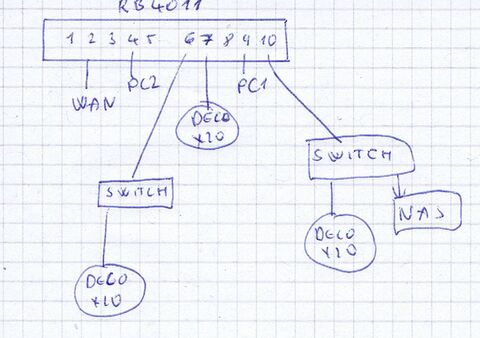

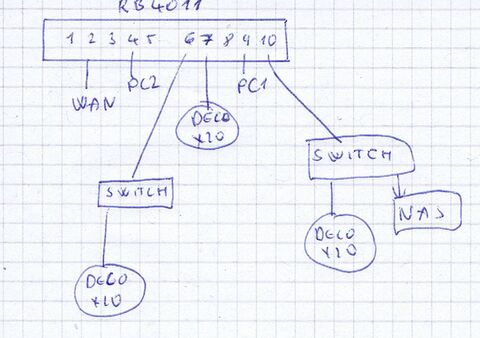

Pille99

tag

Valahogy így néz ki, nem rajzoltam be minden eszközt. A 7-es portra van dugva a Mesh fő routere. 2 port a WAN.Az eszközöket 3 csoportra osztottam:

1. szabadok: mindenkit elérnek és az internetet is, statikus IP címmel rendelkeznek.

2. Zártak: internetet nem érik el és az internet felől nem érhetők el, statikus IP címmel rendelkeznek.

3. vendégek: csak az internetet érik el, ide tartozik az összes többi IP című.Mindegy, hogy a DECO WI-FI-jével csatlakoznak, vagy vezetéken.

-

bacus

őstag

-

Pille99

tag

Nem vendég Wifit akarok, hanem az új csatlakozók, ne érjék el a többieket, csak az internetet.

-

Pille99

tag

válasz

Core2duo6600

#12551

üzenetére

Core2duo6600

#12551

üzenetére

A vendég hálózat a tp-link Deco-n van, de ez használhatatlan

-

e90lci

senior tag

válasz

Pille99

#12549

üzenetére

Pille99

#12549

üzenetére

Lenry a múltkor írta le.

vWLAN az a virtuál wifi (vendég wifi) -

Pille99

tag

Sziasztok,

van egy RB4011-es wifi nélküli routerem és 3 db-os mesh routerek Access Point-ként használva. Ezek kábelen kapcsolódnak a Mikrotik különböző portjaira. Hiába állítok be vendég wifit, a vendégek is elérnek mindent a hálózaton. (Állítólag ez a kábeles kapcsolódás miatt van). A Mesh routereken szinte semmit sem lehet állítani. A Mikrotikkel meg tudom csinálni, hogy egyesek csak az internetet érjék el?

A kérdésből nyilván egyértelmű, hogy most ismerkedem a Mikrotikkel.

Kösz. -

vampire17

addikt

válasz

vampire17

#12529

üzenetére

vampire17

#12529

üzenetére

Azt irjak, known issue, kovetkezo stable-ben javitjak... kicsit fura ez nekem... OK, hogy a powerline biztos nem adja a felhasznalas jelentos reszet a mikrotiknal, de azert eleg gaz h egy lenyegeben alapveto funkciot erinto bugra csak annyi a reakcio h a kovetketo stablebe javitjuk... Minimum lenne ilyenkor egy gyors hotfix...

-

bacus

őstag

válasz

Core2duo6600

#12542

üzenetére

Core2duo6600

#12542

üzenetére

procedure helyesen, most nézem, nekem is mire javította az autocorrect

-

bacus

őstag

válasz

Core2duo6600

#12536

üzenetére

Core2duo6600

#12536

üzenetére

"Mit értesz a

Az átláthatóságot nagyban megkönnyíti, ha már az elején saját chainekbe rakja az ember a szabályokat, -on?"Nehéz ezt megfogalmazni, ha ezt a kérdést feltetted

Irtál valaha is programot bármilyen nyelven? Basic-ben subrutinnak, más nyelveken prodecure -knek hívják, amikor a folyamatból kiugratsz egy kódrészletbe, majd az visszatér.

Ilyesmi a saját chain is, pl azt szeretném, hogy bizonyos portokat használókról log bejegyzés készüljön, sőt bizonyos esetekben dobja el, vagy épp fogadja el a csomagot, stb, pl ki használ ftp-t.Itt lehet felvenni ilyen szabályokat az input chainbe (mondjuk 10 szabályból áll ez a rész), meg ugyan ezeket a szabályokat a forward chainbe is (ez újabb 10 szabály), de elegánsabb, ezt a 10 szabályt kiemelni egy saját pl FTPUSERS chainbe, majd egy egy jump utasitással beleugratni mindkét (input és forward) chainből ide, így azon kívül, hogy 12 szabálysor lett a 20 helyett, könnyebb átlátni, illetve nem marad el javítás mindkét chainbe...

Amennyiben nincs illeszkedő szabály, akkor visszatér a jump utáni részbe a kiértékelés, ha van, akkor pedig ott befejeződik.

Én általában létrehozok egy ICMP chaint, ahol a pingelés miatti szabályok vannak felvéve, ha kell logolni akkor sokszor van egy VIRUS chain, ami mondjuk az ismert portokat blokkolja, logolja, és persze egyéb PORTSCAN, UGYFELTIP1, UGYFELTIP2 (ügyfél tipus profilok), stb.

Ugyan ezt meg lehet csinálni a NAT szabályoknál is, ott ugye az alap srcnat és dstnat chain-eket lehet bővíteni.

Az átláthatóságot pedig azért növel, mert hiba kereséskor egyszerűen le tudod szűrni, hogy csak az adott chain szabályai látszódjanak, így nem kell 50-100 szabályt görgetni, átlátni, elég

azt a releváns 5-10 szabályt átnézni egyszerre, illetve ezt kiegészítve a címlistákkal, pedig könnyen besorolhatóak az ügyfelek (külsősök) típusokba, ki mit ér el, mihez kap hozzáférést.Mielőtt még mazohistának néztek az alap tűzfal konfig messze nem ilyen bonyolult

-

Alteran-IT

őstag

válasz

bambano

#12539

üzenetére

bambano

#12539

üzenetére

Az első bekezdés volt esetleg kicsit annak tűnő, a többi meg olyan ahogy olvasod, bár nyilván az eleje adja a többire is a hangsúlyt, bár nem annak szántam.

Ha szakmailag helytelen, akkor támaszd alá, illetve cáfold meg rendesen, ilyeneket én is be tudok nyögni bárki írására, mégsem teszem.#12538Core2duo6600: Mondjuk annyi igaz, hogy ha van másik net elérés, akkor ki lehet vele használni, de ha az backup jelleggel volt, gondolom nem olyan nagy sávszélességű, hogy megérje külön használni, plusz tényleg csak a saját dolgodat és a router dolgát nehezíted meg vele,, előbbi látszik azon amit írtál.

Mivel írtad, hogy kb. hasonló állapotban maradt a router konfig alapján, így egyszerűbb lenne csak pár szabályt kiszedni, egy-két újat létrehozni tiltásra és gond nélkül menne a route-olás NAT szabály nélkül. -

válasz

Alteran-IT

#12537

üzenetére

Alteran-IT

#12537

üzenetére

amíg itt ez az alpári stílus megmarad, addig a magam részéről kerülni fogom ezt a topicot.

egy másik nézőpont, hogy szakmailag helytelen, amit írtál. -

Core2duo6600

veterán

válasz

Alteran-IT

#12537

üzenetére

Alteran-IT

#12537

üzenetére

Logikusabb magyarázatot nem tudok rá adni, mint unatkoztam

Úgy voltam vele, hogy ha már van egy net elérés, akkor miért ne legyen használva -

Alteran-IT

őstag

válasz

Core2duo6600

#12536

üzenetére

Core2duo6600

#12536

üzenetére

Lenne amúgy egy olyan kérdésem, hogy mi a fenéért szopatod magad ezzel a hülyeséggel és miért van azon a WiFi-n külön hálózat, amit te is használsz? Mert épp ésszel nem bírom felfogni, ugyanis ezzel a routert is feleslegesen szopatod, mert 2-3x annyi tűzfalszabályt kell alkalmazni és ahogy elnézem itt hogy NAT szabállyal sikerült megoldani azt, amihez nem is kellene semmilyen szabály. Nem sokkal egyszerűbb lenne két WiFi hálózat és az egyik belső, a másik meg egy vendég, utóbbira meg minden olyan eszközt felengedhetsz, aminek kellene net, de nem kellene hogy lássa a belső hálón a dolgokat és a tiltást egyetlen egy szabállyal meg tudnád oldani a vendég hálózat esetén, max. akkor kellene kettő, ha a másik oldalról is külön blokkolnád a belátást, de felesleges.

Egy kicsit is értelmesebb ember egy perc alatt egy MAC klónozással vagy hasonlóval kijátssza ezt a hülyeséget és ugyan úgy átlát, szóval csak saját magad szopatod, főleg hogy ahogy látom, nem is nagyon mennek a hálózati ismeretek, persze ezzel nem kötekedni akarok, csupán segíteni, de már nem tudok elmenni simán egy olyan "megoldás" mellett, amivel magadat is, meg a routert is szivatod és tényleg azt sem értem, első konfigurálásra miért nem ment még külön hálózaton sem, mert lefixálod az IP-ket, azt egy szabállyal megoldod, hogy 2.x-től 2.y-ig átlásson a 1.x-be, a többiről meg blokkolva, mert ugye engedélyezést alap esetben nem is kell szabállyal definiálni, csak a tiltást.

Egyébként meg a két netes dolgot sem értem, mivel az idegen eszközöket nem muszáj másik netre kirakni hogy ne lásson át a te hálózatodba, ha meg csak az idegen eszközöket akarod megint leválasztani hogy ne terheljék a saját eszközök által használt netet, akkor megint megoldod két WiFi hálózattal, azt max. saját eszközzel váltogatsz köztük ha akarod hogy belásson az eszköz a hálózatba, vagy ha nem, sokkal egyszerűbb és nem muszáj mindig új szabályokat felvenni, mondjuk ha a fentebb említett módszerrel csinálod, akkor sem, csak a routinggal megint feleslegesen terheled a routered processzorát, de ha nagyon akarod a két hálózatos dolgot, akkor csináld úgy ahogy leírtam.

De egyébként meg egy kis logikával azt is meg lehet nagyon egyszerűen csinálni, hogy csak egy hálózatod van és azon külön veszed a vezetékes eszközöket, meg a Wifi-seket IP alapján, utóbbiakat meg ugyan abból a hálózatból egy másik internetre NAT-olod azt jól van, ha CAPSMAN-al van a WiFi menedzselve, akkor talán az is könnyen megoldható, hogy ugyan abban a tartományban lévő eszközök ne lássák egymást, csak ahhoz a processzoron kell átmenni a forgalomnak és nem a switch-en, de ez is inkább konfiguráció kérdése, viszont még mindig nem szopatod magad vele annyira, meg a routert sem. -

Core2duo6600

veterán

Köszi a részletes választ

Mit értesz a

Az átláthatóságot nagyban megkönnyíti, ha már az elején saját chainekbe rakja az ember a szabályokat, -on?Igen a Win foghatta meg a kapcsolatot, mert korábban tisztán emlékszem, hogy nem ált ez a helyzet fent, lehet kapott egy frissítést, mindegy is.

A lényeg, hogy a routeren rendben van.

Annak idején megkavartam rendesen, mivel egy időben 2 net elérésünk volt, és akkor megcsináltam azt, hogy a wifis hálózatból a forgalmat az egyik net elérés felé tereltem, míg a kábeleseket az másikba.Most már nem áll fent ez a helyzet, lévén már csak 1 net elérésünk van, de a bellítások persze bent maradtak a routeren...

A mangle alatt a prerouting - mark routinggal megadom neki a forrásként a wifis hálózatot célként a gép ip jét, a mark routing nál meg a nain -t választom, akkor az eredmény ugyanaz mint a nat megoldással.

Szinte biztos vagyok benne, hogy a pilicy routing kavart be, vagyis amikor 2 wan 2 subnet szisztema szerint csináltam meg a beállításokat.

Találtam egy leírást, és az alapján csináltam anno de hát már volt vagy 2 éve, így mára már elfelejtettem. -

bacus

őstag

válasz

Core2duo6600

#12533

üzenetére

Core2duo6600

#12533

üzenetére

Ha a routeren nincs tiltó tűzfal szabály, akkor nem kell nat két alhálózat között, de a windows csak a saját alhálózatában keres. Nem tudom, hogy mi az ami blokkolja, de a windows tűzfalon is engedni kell az elérést.

Az is lehet, hogy simán a NAT miatt a windows tűzfal már beengedi a másik gépet (látszólag azonos alhálózatból jön a kérés), de lehet a routeren is probléma.A tűzfal szabályok kiértékelése sorrendben történik, az első "illeszkedő" szabály után pedig nem folytatódik.

Amikor két (v. több) alhálózat is van, és mindkettőnek szeretnénk internet elérést biztosítani, azt meg lehet valósítani több megoldással, mind lehet jó.

pl

chain=srcnat action=masquerade src-address=192.168.0.0/24

chain=srcnat action=masquerade src-address=192.168.1.0/24Ez a két szabály pont ugyan annyira jó, mint a

chain=srcnat action=masquerade out-interface=WANde a fő különbség, nem csak az, hogy a második esetben csak egy szabály van, hanem, ebben az esetben egymás felé nincs NAT !, míg az első esetben igen.

Ezért sokszor értelme lehet bizonyos "látszólag" nem értelmes szabályoknak is.

pl

chain=srcnat action=accept src-address=192.168.0.0/24

dst-address=192.168.1.0/24 log=no log-prefix=""

chain=srcnat action=accept src-address=192.168.1.0/24

dst-address=192.168.0.0/24 log=no log-prefix=""Ez a szabály "látszólag" nem csinál semmit, csak megállítja az esetleg utána következő NAT masquarade szabályt.

Tehát ha a fenti szabályokat betesszük a fenti két masq. szabály elé, akkor pont ugyan ott tartunk, mint a lenti 1 szabálynál.

Az én gondolatmenetemben az a jó tűzfal konfiguráció, ami a lehető legkevesebb szabállyal valósítja meg ugyanazt a feladatot. A való életben főleg amikor 200 tűzfalat tartasz karban

, azonban célszerű lehet a túl egyszerűsített szabályokat beszédesebbé, később bővítéskor is egyértelművé tenni, hogy egy új szabály létrehozása ne rombolja szét, stb. (ehhez nem a commentelés a jó megoldás, segít, de nem old meg semmit)

, azonban célszerű lehet a túl egyszerűsített szabályokat beszédesebbé, később bővítéskor is egyértelművé tenni, hogy egy új szabály létrehozása ne rombolja szét, stb. (ehhez nem a commentelés a jó megoldás, segít, de nem old meg semmit)Szóval a fenti 1 ill 4 szabály helyett esetleg az arany középút:

pl

chain=srcnat action=masquerade src-address=192.168.0.0/24

out-interface=WAN

chain=srcnat action=masquerade src-address=192.168.1.0/24

out-interface=WANszabályoknál egy esetleges harmadik alhálózat létrehozásakor is tiszta a kép.

Az átláthatóságot nagyban megkönnyíti, ha már az elején saját chainekbe rakja az ember a szabályokat, de a lustaság fél egészség

Nos, mivel nem tudom milyen szabályaid léteznek, mivel tiltasz, milyen sorrendben, ezért a válaszom, hogy FOGALMAM SINCS miért kellett valójában a nat szabályod

-

yodee_

őstag

Sziasztok!

Lehet butaságot kérdezek, de teszek egy próbát. Amenniyben VPN-en becsatlakozok az itthoni hálózatra szépen elérem az összes gépet. Viszont itthonról nem érem el a távoli gépeket. Ez miért lehet? Sem ping, sem megosztott mappák, semmi.

Köszönöm

-

Core2duo6600

veterán

Rákerestem a google -n arra, hogy access windows share from other subnet.

Jöttek az 5letek, mire valahol megpillantottam azt a szót, hogy nat.

Felvettem egy nat szabályt a cél ip vel, de ez esetben nem az internetre mutató interface -t adtam meg célnak, hanem a lanos hálót, az akció a masq... volt és láss csodát bejött.

A kérdésem, hogy erre miért volt szükség ?

Amikor kialakítottam a mostani hálozatot a mikin, akkor direkt egy tiltó szabályt kellett a 2 subnet közé tenni, hogy el legyen választva a 2 egymástól. -

bacus

őstag

válasz

Core2duo6600

#12531

üzenetére

Core2duo6600

#12531

üzenetére

mondasz még valami hasznos infot vagy szeretnéd hogy találgassunk?

-

Core2duo6600

veterán

Ip vel, az a biztos.

-

adika4444

addikt

válasz

Core2duo6600

#12528

üzenetére

Core2duo6600

#12528

üzenetére

A ping alapból tiltva van a Windows tűzfalán. Hálózatfelderítéssel próbáltad, vagy kézzel SMB-vel IP alapján?

-

Core2duo6600

veterán

Lehet nem ide kapcsolódik, de végülis miki ről van szó.

Adott 2 hálózat egyazon routeren kezelve, egy kábeles, és egy wifis.

Alap esetnem a wifis csak a netet érheti el, de azért van pár kivétel, pl, nyomtatót minden elérheti, erre felvette 2 szabályt a forward-al, cél és forrás ip ket megadva műkődik.

Ugyanígy a nast is elérem wifiről ha szükséges, elötte nyilván engedélyezem a 2 alapesetnem kikapcsolt szabályt.A minap viszont az egyik asztali gépről szerettem vona a laptopra pár nagyobb file-t átvinni, erre is felvettem a szabályokat a nyomtatósnak , nasos alapján,, de jött a koppanás nem forrgalmazott a 2 win egymás közt még ping sem ment, semmi sem.

A kérdésem ezek után az, hogy hogyan tudom megoldani, hogy a 2 subnet között tudjak 2 win 10 között forgalmazni ?

A wifis subnet a 192.168.2.x a kábeles meg a 192.168.1.x -

vampire17

addikt

Sziasztok!

Ma felraktam a 6.48-as stabil firmware-t a Powerline adaptereimre. Azota nem kapcsolodnak egymashoz... probaltam ujra parositani oket, a gombbal is, meg routeros alol is, latszolag parosodik, de megsem erem el a tuloldalt...

-

Adamo_sx

aktív tag

válasz

ratkaics

#12525

üzenetére

ratkaics

#12525

üzenetére

Kezdetnek a Mikrotik Wiki-n megtalálod a channel width résznél.

-

Marcelldzso

tag

válasz

lionhearted

#12518

üzenetére

lionhearted

#12518

üzenetére

Ezt tudom kiollózni a 4G stickből:

Sorozatszám: VQN7S2XXXXXXXXXX

IMEI862XXXXXXXXXXXX

IMSI212XXXXXXXXXXXX

Hardververzió CL4E3372HM

Szoftververzió10.0.3.1(H192SP2C983)

Web UI verzióWEBUI 10.0.3.1(W13SP2C7201)

Konfigurációs fájl verzió: E3372h-320-CUST 10.0.3.1(C965)

WAN IP cím84.XXX.XXX.XXX

CELL_ID899847

RSRQ-9.0dB

RSRP-93dBm

RSSI-67dBm

SINR2dB

Vezeték nélküli átv. teljesítm PPusch:19dBm PPucch:21dBm PSrs:0dBm PPrach:0dBm

MCS feltöltés irányú mod/demodmcsUpCarrier1:17

MCS letöltés irányú mod/demodmcsDownCarrier1Code0:0 mcsDownCarrier1Code1:0

PLMN21601

4G feltöltési frekvencia 8520

4G letöltési frekvencia 8110

Band 20Hálásan köszönöm a válaszaitokat!

-

válasz

Kroni1

#12522

üzenetére

Kroni1

#12522

üzenetére

A rengeteg hordozható eszköz valójában megtagadja annak működését, hiába állítod be. Viszont mondjuk két mikrotik között lehet ilyen híd, és akkor az meg menni fog. Érdemes új szabványok felé fordítani a figyelmet (ac vagy ax), amennyiben plusz sávszélességre van szükség.

Vannak ilyen appok telefonra, de a mikiben is mérhető a csatorna "foglaltság". Természetesen az a router/AP helyén méri.

-

Kroni1

veterán

Olvastam amúgy, hogy a túltöltött 2.4GHz sáv esetében a stabilitás érdekében érdemes lehet 20MHz-re korlátozni, már ha gondok vannak a 40MHz-el.

Nálam családi házas környéken úgy tűnik nincs gond a 40MHz-el, nincs már g-s eszközöm, még az okoskapcsolóim is tudják az n-es szabványt, így a 2GHz-only-N beállítás a megfelelő nekem. Viszont én se tudom pontosan, hogy jobb lehet-e 20/40MHz XX-en, vagy esetleg az Ce-n beállítani..?Telefonra régen volt olyan app ami mutatta, hogy melyik csatornák mennyire telitettek, ilyennel szokott valaki vizsgálódni?

-

-

válasz

Marcelldzso

#12514

üzenetére

Marcelldzso

#12514

üzenetére

Jelszinteket írd meg.

-

válasz

Marcelldzso

#12516

üzenetére

Marcelldzso

#12516

üzenetére

Rágugliztam, ezeket találtam alatta:

- 800 MHz-es [dB/100m] 21,7

- 1000MHz [dB/100m] 30,9

- 1750MHz [dB/100m] 42,3

- 2400MHz [dB/100m] 49,6

Ez alapján az 5dBi erősítés, ami az antenna miatt van, az már alapból felejtős, a kábelen eltűnik. Viszont az elhelyezésből nyert jel még lehet javít.Azt mondod, hogy most is egy RB2011+stick oldja a netet, ott milyen adatokat mutat az LTE interfész?

-

Marcelldzso

tag

válasz

Marcelldzso

#12516

üzenetére

Marcelldzso

#12516

üzenetére

Telenor

-

Marcelldzso

tag

válasz

lionhearted

#12515

üzenetére

lionhearted

#12515

üzenetére

Nem akarok boltot linkelni de például 2db ilyennel:

Wifi antenna kábel 15M-es RP/sma dugó-RP/sma hüvely 6GHz-ig

Vagy ez kültérre nem megfelelő?

Közben megnéztem 1.8km-er a távolság a toronytól. Nincs domb vagy ház közöttük.

LTE infó a toronyról:

version3

MCC216

MNC01;30Esetleg többe kerül a leves, mint a hús és vegyek SXT LTE6-ot vagy LHGG LTE6-ot?

(kültéri UTP-m az van dobon.) -

válasz

Marcelldzso

#12514

üzenetére

Marcelldzso

#12514

üzenetére

Milyen vezetékkel? És melyik LTE band?

-

Marcelldzso

tag

Sziasztok,

wAP AC-re ha rákötöm ezt a kis mANT LTE antennát akkor hány méter hosszú SMA kábelt használhatok?

Szeretném a routert a házon belül hagyni a Wifi végett viszont szeretném növelni az LTE vételi jelet.

Jelenleg egy RB2011 és Huawei stick oldja meg a hálózatot.

-

m0ski

aktív tag

Sziasztok!

CRS328-24P-4S+ eszköz hajt PoE-n keresztül 4 cAP AC-t, egy Hikvision kamerát és egy RB951G-t.

A cAP-ek és a 951 CAPsMAN által vezéreltek.A problémám, a 951 és a Hikvision kamera felé mintha instabil lenne a delej, mert tele van a log link down/link up üzenetekkel, illetve időnként power resetet csinál feléjük, mivel a power cycle ping van beállítva.

A PoE out auto-n van, a voltage 5, a priority szintén 5.

Mit lehet ezzel valamit kezdeni?

-

jerry311

nagyúr

Jogos, hogy kizárólag 'A' 20 MHy-en nem túl gyors.

Viszont amondó vagyok, hogy inkább 20/40/80 Ceee, mint fix 40 vagy 80. Eddig ezzel volt a legkevesebb gondom. Ha nem volt elérhető a 20 MHz, vagy nem a legalacsonyabb freki volt az alap, akkor néhány kliens nem volt stabil, vagy fel sem csatlakozott. -

bacus

őstag

20 MHz és csak az A van engedélyezve, A/N, vagy A/N/Ac, ehhez 40 vagy 80MHz sávszél biztos segítene.

-

ratkaics

senior tag

Az miért lehet, hogy a hAP ac3-al wifi kommunikáló telóm (Galaxy S9+) 20-22Mbps-al tud csak tölteni?

Sehogy nem akar fentebb menni a sebesség.

-

adika4444

addikt

válasz

Tele von Zsinór

#12505

üzenetére

Tele von Zsinór

#12505

üzenetére

Köszi! Mivel azóta sem találtam más megoldást, így marad a szkriptelés. Szerencsére nekem is csak egy címem van, de én a PPPoE újrakapcsolódáshoz fogom ezt kötni. IPv4-re van már egy hasonló megoldásom, ott a Hairpin NAT miatt a wan address-list-be kerül be mindig a WAN cím, v6-nál is ebből akartam elindulni, de sajnos olyat sem lehet, hogy pool-t megadni és a második 64 bitet.

-

Tele von Zsinór

őstag

válasz

adika4444

#12449

üzenetére

adika4444

#12449

üzenetére

Én ezt anno scriptezéssel oldottam meg, bár egyetlen szabályom volt csak, szóval belátható mennyiségű meló.

Eleve adott volt egy script, ami emailt küld az ip cím változásról (scheduler futtatja percenként), oda került be ez abba az ágba, ha változott az ipv6 prefix:

:local ipv6Prefix ([:toarray [/ipv6 dhcp-client get 0 prefix]]->0)

:local mjolnirDstAddress ([:pick $ipv6Prefix 0 [:find $ipv6Prefix "::/64"]] . ":232:4cee:fe7b:cbc6")

/ipv6 firewall filter set [find where comment="mjolnir ssh"] dst-address=$mjolnirDstAddress -

válasz

Core2duo6600

#12503

üzenetére

Core2duo6600

#12503

üzenetére

/system routerboard settings

set cpu-frequency=Nagyjából

-

válasz

lionhearted

#12500

üzenetére

lionhearted

#12500

üzenetére

Megnéztem egyik kliensem gépén neki is még 48 előtti van és ott sincs auto funkció.

Új hozzászólás Aktív témák

- MSI RX470 4GB DDR5 használt eladó.

- DJI Air 3 drón szett - telefonos távirányítóval

- Xiaomi 13T Magánszemélytől Garanciával

- ASUS ROG PG39WCDM Ívelt Gamer Oled Monitor!39"/2k ultrawide/240hz/0,03ms/Gsync-Freesync/Type-C/!

- Akciós! Makulátlan MacBook Pro 16" i9 16GB 1TB 5500M asztro szürke részletek a leírásban.

- Referencia Weboldallal Világítós bill+laptop bill magyarítás. Rania 3M -is! Touchpadok is.Posta ok

- Bomba ár! HP EliteBook 830 G8 - i7-1185G7 I 16GB I 512SSD I HDMI I 13,3" FHD I Cam I W11 I Gari!

- Apple iPhone 16 Pro Max - Black Titanium - 256GB - Akku: 90% - Megkímélt állapot!

- HIBÁTLAN iPhone 14 Pro 512GB Deep Purple -1 ÉV GARANCIA - Kártyafüggetlen

- Újszerű Dell Latitude 7440 -14"FHD+1 IPS - i5-1345U 16GB - 512GB - Win11 - 1 év garancia + Dokkoló +

Állásajánlatok

Cég: BroadBit Hungary Kft.

Város: Budakeszi

Cég: PCMENTOR SZERVIZ KFT.

Város: Budapest