Ruben Unteregger

Egy svájci lap már 2006 őszén beszámolt arról, hogy a kormányzat egy olyan trójai programot kíván használni, mely alkalmas az internetes telefonbeszélgetések (VoIP) lehallgatására és rögzítésére. A környezetvédelemi, közlekedési, energiaügyi és hírközlési minisztérium (UVEK) megbízta az ERA IT Solutions nevű céget, hogy fejlesszen ki egy olyan szoftvert, mellyel úgy lehet lehallgatni a fertőzött PC-ken a beszélgetéseket, hogy közben nem kell feltörni az e programok által alkalmazott titkosítást (ez ugyanis gyakorlatilag lehetetlen). E programnak természetesen olyannak kellett lennie, hogy a víruskereső programok ne tiltsák le, ne vegyék észre.

Néhány napja komoly lépésre szánta rá magát az a mérnök, aki végül is elkészítette ezt a trójait: egyrészt beszámolt munkájáról, másrészt pedig a GPL-licenc alatt közzétette a forráskódot (illetve annak egy részét, de a többi is megjelenik hamarosan).

A 33 éves, jelenleg kutatói szabadságon lévőú Ruben Unteregger a gulli:news-nak elmondta, hogy a megbízást a cégétől kapta, s mivel titoktartási szerződést írt alá, nem tudja megerősíteni azt a korábban felröppent híresztelést, hogy a kutatás támogatói között megtalálható volt a Német Szövetségi Bűnügyi Hivatal (Bundeskriminalamt – BKA) is (ismeretes, hogy a német hatóságok, kiváltképp a belügyminiszter kiváltképp szorgalmazta ekkoriban a Bundes-Trojaner-nek hívott kémszoftver telepítésének lehetőségét, melynek bevezetését végül is a politikai ellenállás mellett egy bírósági határozat is lehetetlenné tette). Amíg a cég alkalmazottja volt, addig dolgozott a MiniPanzer és a MegaPanzer nevű trójaikon, melyeket a Windows XP-re fejlesztett ki, de valószínűnek tartja, hogy a Windows 2000-en vagy a Vistán is működnének. Unteregger felhívja a figyelmet arra, hogy ezek a fejlesztések folynak, s arról az újságolvasók is tudhatnak, hogy a BKA az év elején fejezte be saját trójaijának munkálatait, s e munkában olyan cégek is részt vettek, mint a DigiTask.

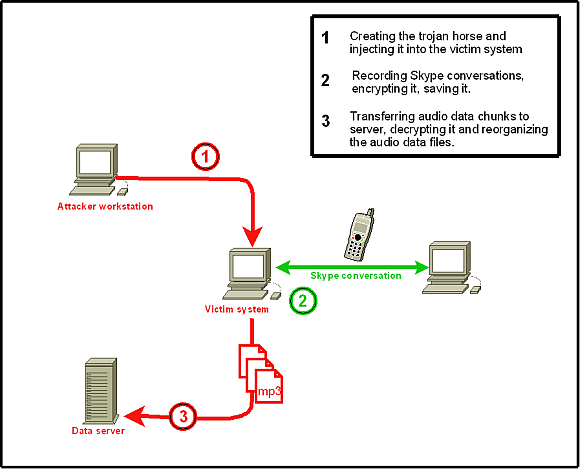

A mérnök által alkalmazott technika megkerüli a titkosításokat, és a kódolatlan hangot rögzíti mp3-as formában.

Unteregger nem tart attól, hogy a forráskód közzétételével megsérti a törvényt, mivel a programok szerzői joga az övé, s az a célja, hogy mindenki megismerhesse egy ilyen szoftver működését, védekezhessen ellene, s felhívja a jelenségre a figyelmet. Ugyanez vezette akkor, amikor közzétett egy videót is az interneten, mely azt mutatja be hét lépésben, hogy miképp lehet egy bankszámlát kifosztani a Megapanzer segítségével. Ezt a videót korábban a YouTube-ról (és a mérnök honlapja tanúsága szerint a Vimeóról is) letörölték, de a hónap közepe óta a fejlesztő honlapján újra elérhető, sőt, egy másik, a Minipanzert bemutató anyag még most is megnézhető a YouTube-on.

A kód nyilvánosságra hozatala után a Symantec Trojan.Peskyspy (TROJ_SPAYKE.C) néven már fel is vette víruslistájára a Megapanzert.