Hirdetés

-

Lenovo Essential Wireless Combo

lo Lehet-e egy billentyűzet karcsú, elegáns és különleges? A Lenovo bebizonyította, hogy igen, de bosszantó is :)

-

Érkezőben a Poco M6 4G

ma 5G-s és 4G-s Pro modell már van, hamarosan lesz Poco M6 4G-s alapváltozat is.

-

Rövid előzetesen a S.T.A.L.K.E.R. 2: Heart of Chornobyl

gp Továbbra is szeptemberi premierrel számolnak a fejlesztők, reméljük több halasztásra már nem kell számítanunk.

-

PROHARDVER!

ASUS routerek

Új hozzászólás Aktív témák

-

-

zedcon

tag

válasz

krealon

#1426

üzenetére

krealon

#1426

üzenetére

Pedig nekem átviszi Wi-Fin is az IPTV-t az egyszem AC57U.

Rácsatlakoztam vele Jelerősítő üzemmódban a SageCom 5Ghz-es hálózatára (link rate 780Mbps), amin be van kapcsolva a pppoe passthrough és DHCP és így megy. Csakugye tudok -e még valamit állitani az Asuson a kérdés. Nem akarok custom firmwaret ha lehet. A Sagecomon beállitottam a 100-as csatornat 5Ghz és Auto frequencián. Lehet azt 80Mhz-re kéne állitani mert szobán belül van az egész. Mindenestre hasit az IPTV, de nagyon ritkán (van amikor egész nap egyszer se) megáll és akkor kb 10 percig áll a kép majd megy tovább az adás. Nem tudom, hogy ez a Sagecom vagy az Asus (kevéske) 128Mb memóriája okozza. Lehet egyszer kipróbálom a N18U-val a lassabb 2,4G-vel, de 256Mb memóriával.

Rácsatlakoztam vele Jelerősítő üzemmódban a SageCom 5Ghz-es hálózatára (link rate 780Mbps), amin be van kapcsolva a pppoe passthrough és DHCP és így megy. Csakugye tudok -e még valamit állitani az Asuson a kérdés. Nem akarok custom firmwaret ha lehet. A Sagecomon beállitottam a 100-as csatornat 5Ghz és Auto frequencián. Lehet azt 80Mhz-re kéne állitani mert szobán belül van az egész. Mindenestre hasit az IPTV, de nagyon ritkán (van amikor egész nap egyszer se) megáll és akkor kb 10 percig áll a kép majd megy tovább az adás. Nem tudom, hogy ez a Sagecom vagy az Asus (kevéske) 128Mb memóriája okozza. Lehet egyszer kipróbálom a N18U-val a lassabb 2,4G-vel, de 256Mb memóriával.(Mindenestre lehet tényleg szerencsés vagyok, hogy V1-es verziót kaptam az Aquaban, mert nem tűntetik fel a webáruházban, kemény 14890 Ft volt és szánalmas, hogy 4 magos drágább tömegecikk Broadcom chipkészletek nem képesek HWNat-ra. Sajnálom a jövő vásárlóit, hogy átverik őket és okos megoldások helyett izmosakat, de hulladékokat kapnak

)

)Pontos vagyok mert mérnök, de van mikor eldobom az agyam. Lelkes Újonc vagyok 2003 (!) óta :)

-

gyuri.sza

tag

válasz

krealon

#2297

üzenetére

krealon

#2297

üzenetére

Igen, értem, hogy mi a célja a routereknek, meg hogyan működik a torrentezés, nem is ezért vettem, h a router legyen a mindenkori torrentkliens, csak ha már úgymond hypeolják a routert azzal, hogy na ebben benne van az Asus Download Master torrent kliens, így akként is tud működni, mellette pedig írják az 1750Mbit/s átviteli sebességet 2,4 és 5GHz-en, akkor én egy komolyabb tudású vasat gondolnék hozzá, ami nem 1-4MB/s-et tud, igazából csak ennyit szerettem volna mondani

-

kornel8585

tag

válasz

krealon

#2682

üzenetére

krealon

#2682

üzenetére

Lan 100/40Mbit

Vác Városi KábeltvJan 16 21:35:12 miniupnpd[12773]: Listening for NAT-PMP/PCP traffic on port 5351

Jan 16 20:39:36 WAN Connection: Ethernet link down.

Jan 16 20:39:36 nat: apply redirect rules

Jan 16 20:39:51 WAN Connection: WAN was restored.

Jan 16 20:39:51 nat: apply nat rules (/tmp/nat_rules_ppp0_vlan2)

Jan 16 21:40:33 pppd[2601]: Serial link appears to be disconnected.

Jan 16 20:40:35 WAN Connection: Fail to connect with some issues.

Jan 16 20:40:35 nat: apply redirect rules

Jan 16 21:40:39 pppd[2601]: Connection terminated.

Jan 16 21:40:39 pppd[2601]: Modem hangup

Jan 16 21:40:49 pppd[2601]: Connected to 6c:3b:6b:60:6d:d7 via interface vlan2

Jan 16 21:40:49 pppd[2601]: Connect: ppp0 <--> vlan2

Jan 16 21:40:53 pppd[2601]: CHAP authentication succeeded

Jan 16 21:40:53 pppd[2601]: peer from calling number 6C:3B:6B:60:6D:D7 authorized

Jan 16 21:40:53 pppd[2601]: local IP address 188.127.140.31

Jan 16 21:40:53 pppd[2601]: remote IP address 172.18.102.1

Jan 16 21:40:53 pppd[2601]: primary DNS address 188.127.145.61

Jan 16 21:40:53 pppd[2601]: secondary DNS address 195.56.111.187

Jan 16 21:40:53 rc_service: ip-up 13077:notify_rc start_firewall

Jan 16 21:40:53 miniupnpd[12773]: shutting down MiniUPnPd

Jan 16 21:40:53 wan: finish adding multi routes

Jan 16 21:40:53 rc_service: ip-up 13077:notify_rc stop_upnp

Jan 16 21:40:53 rc_service: waitting "start_firewall" via ip-up ...

Jan 16 21:40:53 nat: apply nat rules (/tmp/nat_rules_ppp0_vlan2)

Jan 16 21:40:53 miniupnpd[13116]: version 1.9 started

Jan 16 21:40:53 miniupnpd[13116]: HTTP listening on port 49471

Jan 16 21:40:53 miniupnpd[13116]: Listening for NAT-PMP/PCP traffic on port 5351

Jan 16 21:40:54 rc_service: ip-up 13077:notify_rc start_upnp

Jan 16 21:40:54 rc_service: waitting "stop_upnp" via ip-up ...

Jan 16 21:40:54 miniupnpd[13116]: shutting down MiniUPnPd

Jan 16 20:40:55 WAN Connection: WAN was restored.

Jan 16 21:40:55 miniupnpd[13121]: version 1.9 started

Jan 16 21:40:55 miniupnpd[13121]: HTTP listening on port 38403

Jan 16 21:40:55 miniupnpd[13121]: Listening for NAT-PMP/PCP traffic on port 5351

Jan 16 20:42:24 WAN Connection: Ethernet link down.

Jan 16 20:42:24 nat: apply redirect rules

Jan 16 20:42:42 WAN Connection: WAN was restored.

Jan 16 20:42:42 nat: apply nat rules (/tmp/nat_rules_ppp0_vlan2)

Jan 16 21:43:28 pppd[2601]: Serial link appears to be disconnected.

Jan 16 20:43:31 WAN Connection: Ethernet link down.

Jan 16 20:43:31 nat: apply redirect rules

Jan 16 21:43:34 pppd[2601]: Connection terminated.

Jan 16 21:43:34 pppd[2601]: Modem hangup

Jan 16 20:43:36 WAN Connection: Fail to connect with some issues.

Jan 16 21:43:44 pppd[2601]: Connected to 6c:3b:6b:60:6d:d7 via interface vlan2

Jan 16 21:43:44 pppd[2601]: Connect: ppp0 <--> vlan2

Jan 16 21:43:47 pppd[2601]: CHAP authentication succeeded

Jan 16 21:43:47 pppd[2601]: peer from calling number 6C:3B:6B:60:6D:D7 authorized

Jan 16 21:43:47 pppd[2601]: local IP address 188.127.140.31

Jan 16 21:43:47 pppd[2601]: remote IP address 172.18.102.1

Jan 16 21:43:47 pppd[2601]: primary DNS address 188.127.145.61

Jan 16 21:43:47 pppd[2601]: secondary DNS address 195.56.111.187

Jan 16 21:43:47 rc_service: ip-up 13424:notify_rc start_firewall

Jan 16 21:43:47 miniupnpd[13121]: shutting down MiniUPnPd

Jan 16 21:43:47 wan: finish adding multi routes

Jan 16 21:43:47 rc_service: ip-up 13424:notify_rc stop_upnp

Jan 16 21:43:47 rc_service: waitting "start_firewall" via ip-up ...

Jan 16 21:43:47 nat: apply nat rules (/tmp/nat_rules_ppp0_vlan2)

Jan 16 21:43:47 miniupnpd[13463]: version 1.9 started

Jan 16 21:43:47 miniupnpd[13463]: HTTP listening on port 55441

Jan 16 21:43:47 miniupnpd[13463]: Listening for NAT-PMP/PCP traffic on port 5351

Jan 16 21:43:48 rc_service: ip-up 13424:notify_rc start_upnp

Jan 16 21:43:48 rc_service: waitting "stop_upnp" via ip-up ...

Jan 16 21:43:48 miniupnpd[13463]: shutting down MiniUPnPd

Jan 16 21:43:49 miniupnpd[13465]: version 1.9 started

Jan 16 21:43:49 miniupnpd[13465]: HTTP listening on port 33666

Jan 16 21:43:49 miniupnpd[13465]: Listening for NAT-PMP/PCP traffic on port 5351

Jan 16 20:43:51 WAN Connection: WAN was restored.

Jan 16 20:44:41 WAN Connection: Ethernet link down.

Jan 16 20:44:41 nat: apply redirect rules

Jan 16 21:44:53 kernel: [wifi1] FWLOG: [8305650] RATE: ChainMask 3, peer_mac 6d:a4, phymode 10, ni_flags 0x06213006, vht_mcs_set 0xfffa, ht_mcs_set 0xffff, legacy_rate_set 0x0ff0

Jan 16 21:44:54 kernel: [wifi1] FWLOG: [8306145] WAL_DBGID_SECURITY_UCAST_KEY_SET ( 0x6da4, 0x0 )

Jan 16 21:44:54 kernel: [wifi1] FWLOG: [8306145] WAL_DBGID_SECURITY_ENCR_EN ( )

Jan 16 21:44:54 kernel: [wifi1] FWLOG: [8306145] WAL_DBGID_SECURITY_ALLOW_DATA ( 0x44f5f0 )

Jan 16 21:44:54 kernel: [wifi1] FWLOG: [8306510] WAL_DBGID_TX_BA_SETUP ( 0x44f5f0, 0x6da40006, 0x2, 0x40, 0x1 )

Jan 16 21:44:54 kernel: [wifi1] FWLOG: [8306512] RATE: ChainMask 3, peer_mac 6d:a4, phymode 15, ni_flags 0x06213006, vht_mcs_set 0xfffa, ht_mcs_set 0xffff, legacy_rate_set 0x0ff0

Jan 16 21:44:54 kernel: [wifi1] FWLOG: [8306770] WAL_DBGID_TX_BA_SETUP ( 0x44f5f0, 0x6da40000, 0x0, 0x40, 0x1 )

Jan 16 20:44:58 WAN Connection: WAN was restored.

Jan 16 20:44:58 nat: apply nat rules (/tmp/nat_rules_ppp0_vlan2)

Jan 16 21:45:41 pppd[2601]: Serial link appears to be disconnected.

Jan 16 20:45:42 WAN Connection: Fail to connect with some issues.

Jan 16 20:45:42 nat: apply redirect rules

Jan 16 21:45:47 pppd[2601]: Connection terminated.

Jan 16 21:45:47 pppd[2601]: Modem hangup

Jan 16 21:45:53 kernel: [wifi1] FWLOG: [8366846] WAL_DBGID_SECURITY_UCAST_KEY_SET ( 0x6da4, 0x0 )

Jan 16 21:45:53 kernel: [wifi1] FWLOG: [8366846] WAL_DBGID_SECURITY_ENCR_EN ( )

Jan 16 21:45:53 kernel: [wifi1] FWLOG: [8366846] WAL_DBGID_SECURITY_ALLOW_DATA ( 0x44f5f0 )

Jan 16 21:45:53 kernel: [wifi1] FWLOG: [8367359] WAL_DBGID_SECURITY_ENCR_EN ( )

Jan 16 21:45:53 kernel: [wifi1] FWLOG: [8367359] WAL_DBGID_SECURITY_MCAST_KEY_SET ( 0x1 )

Jan 16 21:45:57 pppd[2601]: Connected to 6c:3b:6b:60:6d:d7 via interface vlan2

Jan 16 21:45:57 pppd[2601]: Connect: ppp0 <--> vlan2

Jan 16 21:46:00 pppd[2601]: CHAP authentication succeeded

Jan 16 21:46:00 pppd[2601]: peer from calling number 6C:3B:6B:60:6D:D7 authorized

Jan 16 21:46:00 pppd[2601]: local IP address 188.127.140.31

Jan 16 21:46:00 pppd[2601]: remote IP address 172.18.102.1

Jan 16 21:46:00 pppd[2601]: primary DNS address 188.127.145.61

Jan 16 21:46:00 pppd[2601]: secondary DNS address 195.56.111.187

Jan 16 21:46:00 rc_service: ip-up 13670:notify_rc start_firewall

Jan 16 21:46:00 miniupnpd[13465]: shutting down MiniUPnPd

Jan 16 21:46:00 wan: finish adding multi routes

Jan 16 21:46:00 rc_service: ip-up 13670:notify_rc stop_upnp

Jan 16 21:46:00 rc_service: waitting "start_firewall" via ip-up ...

Jan 16 21:46:00 nat: apply nat rules (/tmp/nat_rules_ppp0_vlan2)

Jan 16 21:46:00 miniupnpd[13709]: version 1.9 started

Jan 16 21:46:00 miniupnpd[13709]: HTTP listening on port 41415

Jan 16 21:46:00 miniupnpd[13709]: Listening for NAT-PMP/PCP traffic on port 5351

Jan 16 21:46:01 rc_service: ip-up 13670:notify_rc start_upnp

Jan 16 21:46:01 rc_service: waitting "stop_upnp" via ip-up ...

Jan 16 21:46:01 miniupnpd[13709]: shutting down MiniUPnPd

Jan 16 21:46:02 miniupnpd[13711]: version 1.9 started

Jan 16 21:46:02 miniupnpd[13711]: HTTP listening on port 53864

Jan 16 21:46:02 miniupnpd[13711]: Listening for NAT-PMP/PCP traffic on port 5351

Jan 16 20:46:03 WAN Connection: WAN was restored.

Jan 16 21:46:08 kernel: [wifi1] FWLOG: [8383507] RATE: ChainMask 3, peer_mac 6d:a4, phymode 10, ni_flags 0x06213006, vht_mcs_set 0xfffa, ht_mcs_set 0xffff, legacy_rate_set 0x0ff0

Jan 16 21:46:08 kernel: [wifi1] FWLOG: [8383544] WAL_DBGID_SECURITY_UCAST_KEY_SET ( 0x6da4, 0x0 )

Jan 16 21:46:08 kernel: [wifi1] FWLOG: [8383544] WAL_DBGID_SECURITY_ENCR_EN ( )

Jan 16 21:46:08 kernel: [wifi1] FWLOG: [8383544] WAL_DBGID_SECURITY_ALLOW_DATA ( 0x44f5f0 )

Jan 16 21:46:08 kernel: [wifi1] FWLOG: [8383785] WAL_DBGID_TX_BA_SETUP ( 0x44f5f0, 0x6da40006, 0x2, 0x40, 0x1 )

Jan 16 21:46:08 kernel: [wifi1] FWLOG: [8383786] RATE: ChainMask 3, peer_mac 6d:a4, phymode 15, ni_flags 0x06213006, vht_mcs_set 0xfffa, ht_mcs_set 0xffff, legacy_rate_set 0x0ff0

Jan 16 21:46:09 kernel: [wifi1] FWLOG: [8384044] WAL_DBGID_TX_BA_SETUP ( 0x44f5f0, 0x6da40000, 0x0, 0x40, 0x1 )

Jan 16 21:46:09 kernel: [wifi1] FWLOG: [8384234] WAL_DBGID_TX_BA_SETUP ( 0x44f5f0, 0x6da40001, 0x0, 0x40, 0x1 )

Jan 16 20:46:18 WAN Connection: Ethernet link down.

Jan 16 20:46:18 nat: apply redirect rules

Jan 16 20:46:36 WAN Connection: WAN was restored.

Jan 16 20:46:36 nat: apply nat rules (/tmp/nat_rules_ppp0_vlan2)

Jan 16 21:46:49 kernel: [wifi1] FWLOG: [8425148] WAL_DBGID_SECURITY_UCAST_KEY_SET ( 0x6da4, 0x0 )

Jan 16 21:46:49 kernel: [wifi1] FWLOG: [8425148] WAL_DBGID_SECURITY_ENCR_EN ( )

Jan 16 21:46:49 kernel: [wifi1] FWLOG: [8425148] WAL_DBGID_SECURITY_ALLOW_DATA ( 0x44f5f0 )

Jan 16 21:46:49 kernel: [wifi1] FWLOG: [8425661] WAL_DBGID_SECURITY_ENCR_EN ( )

Jan 16 21:46:49 kernel: [wifi1] FWLOG: [8425661] WAL_DBGID_SECURITY_MCAST_KEY_SET ( 0x2 )

Jan 16 21:46:57 kernel: [wifi1] FWLOG: [8433982] RATE: ChainMask 3, peer_mac 6d:a4, phymode 10, ni_flags 0x06213006, vht_mcs_set 0xfffa, ht_mcs_set 0xffff, legacy_rate_set 0x0ff0

Jan 16 21:46:57 kernel: [wifi1] FWLOG: [8434031] WAL_DBGID_SECURITY_UCAST_KEY_SET ( 0x6da4, 0x0 )

Jan 16 21:46:57 kernel: [wifi1] FWLOG: [8434031] WAL_DBGID_SECURITY_ENCR_EN ( )

Jan 16 21:46:57 kernel: [wifi1] FWLOG: [8434031] WAL_DBGID_SECURITY_ALLOW_DATA ( 0x44f5f0 )

Jan 16 21:46:57 kernel: [wifi1] FWLOG: [8434051] WAL_DBGID_SECURITY_UCAST_KEY_SET ( 0x6da4, 0x0 )

Jan 16 21:46:58 kernel: [wifi1] FWLOG: [8434051] WAL_DBGID_SECURITY_ENCR_EN ( )

Jan 16 21:46:58 kernel: [wifi1] FWLOG: [8434051] WAL_DBGID_SECURITY_ALLOW_DATA ( 0x44f5f0 )

Jan 16 21:46:58 kernel: [wifi1] FWLOG: [8434564] WAL_DBGID_SECURITY_ENCR_EN ( )

Jan 16 21:46:58 kernel: [wifi1] FWLOG: [8434564] WAL_DBGID_SECURITY_MCAST_KEY_SET ( 0x1 )

Jan 16 21:46:59 kernel: [wifi1] FWLOG: [8435454] RATE: ChainMask 3, peer_mac 6d:a4, phymode 10, ni_flags 0x06213006, vht_mcs_set 0xfffa, ht_mcs_set 0xffff, legacy_rate_set 0x0ff0

Jan 16 21:46:59 kernel: [wifi1] FWLOG: [8435489] WAL_DBGID_SECURITY_UCAST_KEY_SET ( 0x6da4, 0x0 )

Jan 16 21:46:59 kernel: [wifi1] FWLOG: [8435489] WAL_DBGID_SECURITY_ENCR_EN ( )

Jan 16 21:46:59 kernel: [wifi1] FWLOG: [8435489] WAL_DBGID_SECURITY_ALLOW_DATA ( 0x44f5f0 )

Jan 16 21:47:00 kernel: [wifi1] FWLOG: [8435737] WAL_DBGID_TX_BA_SETUP ( 0x44f5f0, 0x6da40006, 0x2, 0x40, 0x1 )

Jan 16 21:47:00 kernel: [wifi1] FWLOG: [8435738] RATE: ChainMask 3, peer_mac 6d:a4, phymode 15, ni_flags 0x06213006, vht_mcs_set 0xfffa, ht_mcs_set 0xffff, legacy_rate_set 0x0ff0

Jan 16 21:47:00 kernel: [wifi1] FWLOG: [8435904] WAL_DBGID_TX_BA_SETUP ( 0x44f5f0, 0x6da40000, 0x0, 0x40, 0x1 )

Jan 16 21:47:17 pppd[2601]: Serial link appears to be disconnected.

Jan 16 20:47:21 WAN Connection: Fail to connect with some issues.

Jan 16 20:47:21 nat: apply redirect rules

Jan 16 21:47:23 pppd[2601]: Connection terminated.

Jan 16 21:47:23 pppd[2601]: Modem hangup

Jan 16 21:47:33 pppd[2601]: Connected to 6c:3b:6b:60:6d:d7 via interface vlan2

Jan 16 21:47:33 pppd[2601]: Connect: ppp0 <--> vlan2

Jan 16 21:47:33 kernel: [wifi1] FWLOG: [8470674] WAL_DBGID_SECURITY_UCAST_KEY_SET ( 0x6da4, 0x0 )

Jan 16 21:47:33 kernel: [wifi1] FWLOG: [8470674] WAL_DBGID_SECURITY_ENCR_EN ( )

Jan 16 21:47:33 kernel: [wifi1] FWLOG: [8470674] WAL_DBGID_SECURITY_ALLOW_DATA ( 0x44f5f0 )

Jan 16 21:47:34 kernel: [wifi1] FWLOG: [8471187] WAL_DBGID_SECURITY_ENCR_EN ( )

Jan 16 21:47:34 kernel: [wifi1] FWLOG: [8471187] WAL_DBGID_SECURITY_MCAST_KEY_SET ( 0x2 )

Jan 16 21:47:37 kernel: [wifi1] FWLOG: [8473115] RATE: ChainMask 3, peer_mac 6d:a4, phymode 10, ni_flags 0x06213006, vht_mcs_set 0xfffa, ht_mcs_set 0xffff, legacy_rate_set 0x0ff0

Jan 16 21:47:37 pppd[2601]: CHAP authentication succeeded

Jan 16 21:47:37 pppd[2601]: peer from calling number 6C:3B:6B:60:6D:D7 authorized

Jan 16 21:47:37 kernel: [wifi1] FWLOG: [8473148] WAL_DBGID_SECURITY_UCAST_KEY_SET ( 0x6da4, 0x0 )

Jan 16 21:47:37 kernel: [wifi1] FWLOG: [8473148] WAL_DBGID_SECURITY_ENCR_EN ( )

Jan 16 21:47:37 pppd[2601]: local IP address 188.127.140.31

Jan 16 21:47:37 pppd[2601]: remote IP address 172.18.102.1

Jan 16 21:47:37 pppd[2601]: primary DNS address 188.127.145.61

Jan 16 21:47:37 pppd[2601]: secondary DNS address 195.56.111.187

Jan 16 21:47:37 rc_service: ip-up 13874:notify_rc start_firewall

Jan 16 21:47:37 kernel: [wifi1] FWLOG: [8473148] WAL_DBGID_SECURITY_ALLOW_DATA ( 0x44f5f0 )

Jan 16 21:47:37 kernel: [wifi1] FWLOG: [8473389] WAL_DBGID_TX_BA_SETUP ( 0x44f5f0, 0x6da40006, 0x2, 0x40, 0x1 )

Jan 16 21:47:37 kernel: [wifi1] FWLOG: [8473389] RATE: ChainMask 3, peer_mac 6d:a4, phymode 15, ni_flags 0x06213006, vht_mcs_set 0xfffa, ht_mcs_set 0xffff, legacy_rate_set 0x0ff0

Jan 16 21:47:37 kernel: [wifi1] FWLOG: [8473561] WAL_DBGID_TX_BA_SETUP ( 0x44f5f0, 0x6da40000, 0x0, 0x40, 0x1 )

Jan 16 21:47:37 miniupnpd[13711]: shutting down MiniUPnPd

Jan 16 21:47:37 wan: finish adding multi routes

Jan 16 21:47:37 rc_service: ip-up 13874:notify_rc stop_upnp

Jan 16 21:47:37 rc_service: waitting "start_firewall" via ip-up ...

Jan 16 21:47:37 nat: apply nat rules (/tmp/nat_rules_ppp0_vlan2)

Jan 16 21:47:37 miniupnpd[13913]: version 1.9 started

Jan 16 21:47:37 miniupnpd[13913]: HTTP listening on port 59457

Jan 16 21:47:37 miniupnpd[13913]: Listening for NAT-PMP/PCP traffic on port 5351

Jan 16 21:47:37 kernel: [wifi1] FWLOG: [8474983] WAL_DBGID_TX_BA_SETUP ( 0x44f5f0, 0x6da40001, 0x0, 0x40, 0x1 )

Jan 16 21:47:38 rc_service: ip-up 13874:notify_rc start_upnp

Jan 16 21:47:38 rc_service: waitting "stop_upnp" via ip-up ...

Jan 16 21:47:38 miniupnpd[13913]: shutting down MiniUPnPd

Jan 16 21:47:39 miniupnpd[13915]: version 1.9 started

Jan 16 21:47:39 miniupnpd[13915]: HTTP listening on port 34166

Jan 16 21:47:39 miniupnpd[13915]: Listening for NAT-PMP/PCP traffic on port 5351

Jan 16 20:47:41 WAN Connection: WAN was restored.

Jan 16 21:47:52 kernel: [wifi1] FWLOG: [8490430] RATE: ChainMask 1, peer_mac 70:c, phymode 6, ni_flags 0x00043006, vht_mcs_set 0x0000, ht_mcs_set 0x00ff, legacy_rate_set 0x0ff0

Jan 16 21:47:53 kernel: [wifi1] FWLOG: [8490487] WAL_DBGID_SECURITY_UCAST_KEY_SET ( 0x700c, 0x0 )

Jan 16 21:47:53 kernel: [wifi1] FWLOG: [8490487] WAL_DBGID_SECURITY_ENCR_EN ( )

Jan 16 21:47:53 kernel: [wifi1] FWLOG: [8490487] WAL_DBGID_SECURITY_ALLOW_DATA ( 0x44f488 )

Jan 16 21:47:53 kernel: [wifi1] FWLOG: [8491010] WAL_DBGID_TX_BA_SETUP ( 0x44f488, 0x700c0006, 0x2, 0x20, 0x1 )

Jan 16 21:47:53 kernel: [wifi1] FWLOG: [8491011] RATE: ChainMask 1, peer_mac 70:c, phymode 6, ni_flags 0x00043006, vht_mcs_set 0x0000, ht_mcs_set 0x00ff, legacy_rate_set 0x0ff0

Jan 16 21:47:53 kernel: [wifi1] FWLOG: [8491251] WAL_DBGID_TX_BA_SETUP ( 0x44f488, 0x700c0000, 0x0, 0x20, 0x1 )

Jan 16 21:47:53 kernel: [wifi1] FWLOG: [8491297] WAL_DBGID_TX_BA_SETUP ( 0x44f488, 0x700c0001, 0x0, 0x20, 0x1 )

Jan 16 20:48:17 WAN Connection: Ethernet link down.

Jan 16 20:48:17 nat: apply redirect rulesMobilnetről írtam, illetve most visszaraktam a tp linket.

2 laptop, 1 tv, 3 telefon és egy xbox csatlakozna rá.

-

-

bigdady

nagyúr

-

dkess

őstag

válasz

krealon

#9919

üzenetére

krealon

#9919

üzenetére

Fogja azt a C5 -öt és sima router módban annak WAN portjába dugja a AX82U LAN portjából jövő UTP kábelt. Ilyenformán bárki aki a C5 -re csatlakozik kábellel vagy WiFi -n az külön subnet -ben lesz. Itt lesz dupla NAT, de gyakorlatilag - "kit érdekel" (persze, ha szeretne portot nyitni a C5 -re, akkor igen, de ez nem volt igényként megfogalmazva).

-

dkess

őstag

válasz

krealon

#9922

üzenetére

krealon

#9922

üzenetére

Amennyiben azon a C5 -ön csinálnánk egy az alábbihoz hasonló Deny (tiltás) típusú szabályt az AX82U -n használt IP címekre? Persze a C5 -ön ne használjunk guest WiFi -t (hiszen maga a C5 maga a "Guest") - avagy, ha igen akkor a C5 guest WiFi pool -jára is csinálunk egy hasonló szabályt.

Itt még olyannal is lehetne szórakozni, hogy a céltartományon kívül eső eszközöket akkor mégis el tudják érni - pl. egy NAS -t aminek az IP -jét alacsonyabbra/magasabbra rögzítjük és akkor a C5 LAN -ból azt egyedül elérhetnék mondjuk. Persze, ha az a cél, hogy semmit ne érjenek el, akkor a teljes AX82U tartományt tiltjuk.

Értelemszerűen a C5 felhasználónevét és jelszavát (melyet az alapértelmezettről elváltoztatunk - ez igaz az AX82U -ra is) nem adjuk ki, de feltételezem eredetileg is ez volt a terv.

-

válasz

krealon

#11502

üzenetére

krealon

#11502

üzenetére

Az újratelepítés nyilván nem egy Windows-szerű telepítést, hanem az image újbóli felírását jelenti. És bizony gyakran segít. Az elmúlt öt-ha évben a sikeres hibaelhárításaim nagy többsége ebből állt -- konkrétan ilyen látszólagos tárhelyelfogyási esetekben is.

A tárhely "rongálása" egy újraírással kevesebb, mint elhanyagolható hatással jár.

MaCS

Fán nem lehet motorozni, motoron viszont lehet fázni!

-

Jim74

nagyúr

válasz

krealon

#12460

üzenetére

krealon

#12460

üzenetére

Köszönöm az infót

Az helyzet, hogy elálltam a vásárlástól már, mert kicsit belefáradtam a tesztelésbe. 4 napja mást sem csinálok, csak resetelek, routert állítok be, logot figyelek.

Lehet, hogy valamelyik hálózati eszközöm üti ki az AX58U-kat.

Reggel 7 körül visszatettem a rendszerbe az AX92U-t, az egyelőre még nem restartolt.Ezt a syslog szervert fel kellene a PC-mre telepíteni és megadni az útvonalat a router setup-jában?

-

Jim74

nagyúr

válasz

krealon

#12526

üzenetére

krealon

#12526

üzenetére

Köszönöm

Szerencsére Synology NAS-on csak aktiválni kellett a szolgáltatást, az ASUSWRT-ben pedig beírni a NAS IP címét.Annyit sikerült kideríteni, hogy közvetlenül a reboot előtt gyakorlatilag az összes wifi eszköz egyszerre handshake-elt, ami elég furcsa...

Most annyit tettem, hogy a wifi sávokat fix csatornára állítottam auto helyett. Jelenleg ugyan nem vagyok otthon, de 3 órán keresztül ment szépen a router. Ha a holnapi napot végigcsinálja reboot nélkül, akkor rákötöm a node-ot és, ha úgysem lesz gond, akkor maradhatnak.

-

Jim74

nagyúr

válasz

krealon

#12540

üzenetére

krealon

#12540

üzenetére

Köszi az infót

Nem állna messze tőlem a tesztelés dolog, csak baromira nincs időm ezzel időm foglalkozni.

Egyébként van wifis nyomtatóm.

Érdekes módon a fix csatorna ellenére a nyomtatót csak wps-sel tudtam csatlaloztatni.

De a rebootban szerintem nem nagyon lehetett szerepe, mert általában ki van kapcsolva a nyomtató.[ Szerkesztve ]

-

Viperator

őstag

válasz

krealon

#12547

üzenetére

krealon

#12547

üzenetére

Hogyan lehet kábelesen összehozni a wifis nyomtatót? (az elején kábelesen ment, utána wifisen, most ismét vissza akarok tenni a kábelesre, de hogyan? Nem látja a számítógép... a routerben ott van /van külön IP címe/.)

[ Szerkesztve ]

"Minél inkább eltávolodik egy társadalom az igazságtól, annál inkább utálni fogja azokat, akik kimondják azt." - George Orwell

-

Jim74

nagyúr

válasz

krealon

#12547

üzenetére

krealon

#12547

üzenetére

Nem is értem, hogy miért voltam ilyen hülye, hogy elfelejtettem ezt. Mindig azzal kezdem a router beállítást, hogy fix csatornára állítom a wifiket...

Most már több, mint 1 napja megy a router hibátlanul, remélem ezután sem lesz gond...

Már csak azt kell kipróbálnom, hogyha Meshben rákötöm a másik AX58U-t, akkor is stabil lesz-e a rendszer.

-

válasz

krealon

#16291

üzenetére

krealon

#16291

üzenetére

És ha két Asus routeren futtatok WireGuardot site2site? (Már ha ez beállítható. Az OpenVPN esetén sajnos csak szerver-kliens beállítása lehetséges, ezért aztán egy oda-vissza pár fut.)

Így az egyik LAN gépén bepötyögöm a másik LAN egy hosztjának ottani IP-címét,az megjelenik? (Tippem szerint igen.)

Köszönettel: MaCS

Fán nem lehet motorozni, motoron viszont lehet fázni!

-

válasz

krealon

#16295

üzenetére

krealon

#16295

üzenetére

"Ez ugye komoly, mert viccnek rossz.

Ha a tunnel két oldalán megfelelően van beállítva a routing, akkor a két alháló forgalma egymásra tud találni."Nem vicc. Anno nagyon sokat kerestük a megoldást itteni topicokban és más hálózati szakemberekkel is, de nem találtunk megoldást arra, hogy a szerveroldalról elérjük a kliensoldal hosztjait. Ha van ötleted, nagyon-nagyon szívesen fogadom!

MaCS

Fán nem lehet motorozni, motoron viszont lehet fázni!

-

limpi

aktív tag

válasz

krealon

#17329

üzenetére

krealon

#17329

üzenetére

Köszi, pont ezt kérdeztem feljebb!

Csak nekem már kb. 1 méter magasan van. Ehelyett 1,5 méter magasság érdemben segíthet?

Hogy érted, hogy 1 sávosra?

Ezt szúrtam ki: link

Ez 2.4 GHz / 5 GHz. Szóval így értve 2 sávos.

De csak egy vezeték van benne. A gyári antennában kettő van?[ Szerkesztve ]

<:v)

-

limpi

aktív tag

válasz

krealon

#17335

üzenetére

krealon

#17335

üzenetére

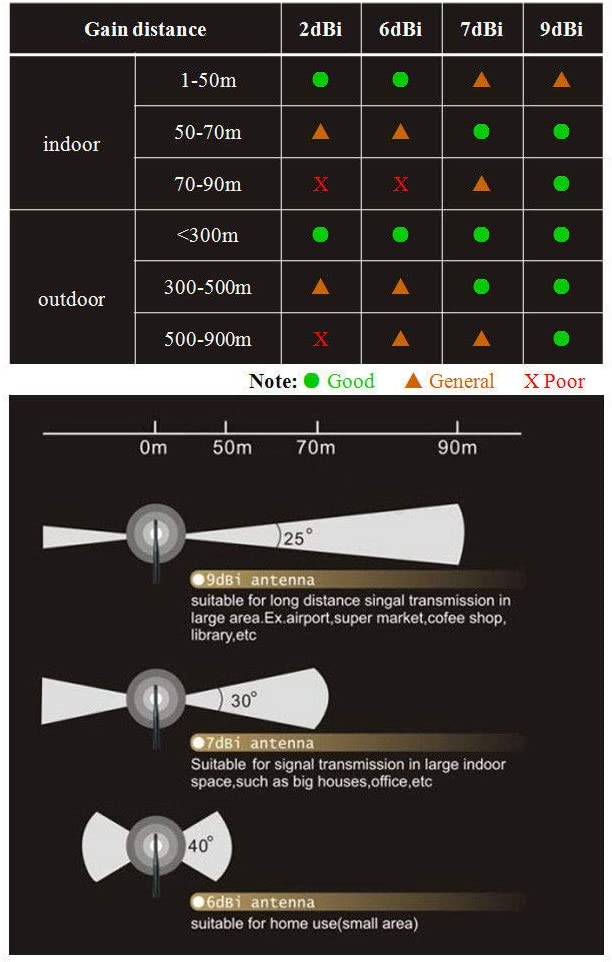

Köszi, a fél - háromnegyed "fánk" forma nem gond esetemben, nem baj ha 45 fokban nincs térerő (a router kb. a ház egyik sarkában van).

Viszont akkor nem értem, hogy a "10dBi 2.4GHz 5GHz WiFi Booster Omnidirectional Antenna"-t hogy értik. De ha valahogy mégis dualband és csak a 10 dBi nem teljesen igaz, akkor már jó lehet. Kénytelen leszek magam tesztelni...

Az amcsi 9 dbi-s, szintén duálnak mondott szét is van szedve:

Ez alapján tökre egy antenna van benne, ami még gagyinak is tűnik (bár nem értek hozzá).

Akkor a dual band az kamu?

Meg így ábrázolják a hatótávot: Ha jól értem, ez alapján egész közelről rosszabb lehet a vétel (de az sem fontos nekem).

Ha jól értem, ez alapján egész közelről rosszabb lehet a vétel (de az sem fontos nekem).

Vagy tényleg tökre kamuk ezek? De akkor azok, akik pozitívan értékelték Asus router és 5 GHz kapcsán is, szintén kamuznak?[ Szerkesztve ]

<:v)

-

limpi

aktív tag

válasz

krealon

#17334

üzenetére

krealon

#17334

üzenetére

Nézd, ezt is 10 dBi és dual band-ként hirdetik (bár ez rövidebb és lehet, nem körszimmetrikus):

https://www.amazon.com/Repeater-Wireless-Security-Surveillance-RT-AC68u/dp/B08RHKTZ9X?th=1

Vélhetően ez is kamu?Az Asus RT-AX68U-hoz adott antennák dBi-jét és típusát (körszimmetrikus vagy más) meg lehet tudni valahonnan? Meg hogy a PCB-n hány belső antenna van és azok adatait?

[ Szerkesztve ]

<:v)

Rácsatlakoztam vele Jelerősítő üzemmódban a SageCom 5Ghz-es hálózatára (link rate 780Mbps), amin be van kapcsolva a pppoe passthrough és DHCP és így megy. Csakugye tudok -e még valamit állitani az Asuson a kérdés. Nem akarok custom firmwaret ha lehet. A Sagecomon beállitottam a 100-as csatornat 5Ghz és Auto frequencián. Lehet azt 80Mhz-re kéne állitani mert szobán belül van az egész. Mindenestre hasit az IPTV, de nagyon ritkán (van amikor egész nap egyszer se) megáll és akkor kb 10 percig áll a kép majd megy tovább az adás. Nem tudom, hogy ez a Sagecom vagy az Asus (kevéske) 128Mb memóriája okozza. Lehet egyszer kipróbálom a N18U-val a lassabb 2,4G-vel, de 256Mb memóriával.

Rácsatlakoztam vele Jelerősítő üzemmódban a SageCom 5Ghz-es hálózatára (link rate 780Mbps), amin be van kapcsolva a pppoe passthrough és DHCP és így megy. Csakugye tudok -e még valamit állitani az Asuson a kérdés. Nem akarok custom firmwaret ha lehet. A Sagecomon beállitottam a 100-as csatornat 5Ghz és Auto frequencián. Lehet azt 80Mhz-re kéne állitani mert szobán belül van az egész. Mindenestre hasit az IPTV, de nagyon ritkán (van amikor egész nap egyszer se) megáll és akkor kb 10 percig áll a kép majd megy tovább az adás. Nem tudom, hogy ez a Sagecom vagy az Asus (kevéske) 128Mb memóriája okozza. Lehet egyszer kipróbálom a N18U-val a lassabb 2,4G-vel, de 256Mb memóriával. )

)

Gubek-Einste

Gubek-Einste