- AMD Ryzen 9 / 7 / 5 / 3 5***(X) "Zen 3" (AM4)

- Azonnali alaplapos kérdések órája

- Intel Core i5 / i7 / i9 "Alder Lake-Raptor Lake/Refresh" (LGA1700)

- Androidos tablet topic

- Havi kétszáz leégett tápcsatlakozó fut át egy Los Angeles-i szervizen

- Milyen asztali (teljes vagy fél-) gépet vegyek?

- Fejhallgató erősítő és DAC topik

- Apple notebookok

- Megrepedt vezérlőhíddal érkezhet az inteles MSI alaplapunk

- Amazon Fire TV stick/box

Hirdetés

-

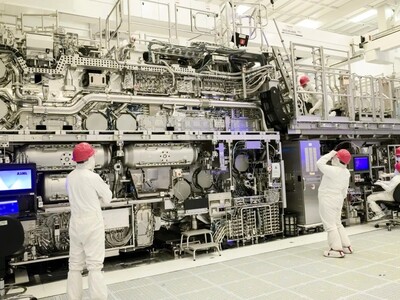

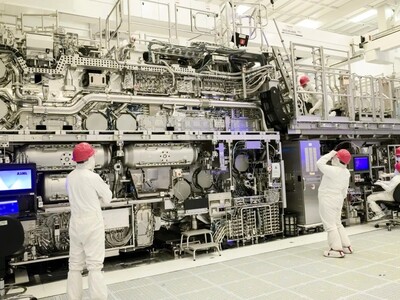

Az Intel a legmodernebb chipgyártó géppel előzheti meg az egész szektort

it Az Intel lett az első cég, amely szolgálatba állította az ASML új High NA EUV litográfiás chipgyártó eszközeit, ezzel minden riválisát megelőzheti.

-

Lenovo Essential Wireless Combo

lo Lehet-e egy billentyűzet karcsú, elegáns és különleges? A Lenovo bebizonyította, hogy igen, de bosszantó is :)

-

The Wolf Among Us 2 - Érkezett néhány új kép

gp Elviekben még idén megkapjuk a régóta készülő folytatást, de a pontos dátumot még mindig nem ismerjük.

Új hozzászólás Aktív témák

-

XMI

csendes tag

Nem, szerintem ez egyáltalán nem az Intel állaspontja.

A valós ok sokkal földhözragadtabb. Az eddig ismert hibákat a kutatók kifejezetten Intel processzorok vizsgálatával, ill. működés visszafejtésével találták. Az AMD-re inkább csak a teljesség kedvéért "rápróbálták" őket, de eddig egyetlen publikációban sem említettek olyat, hogy célzottan AMD-n kerestek volna sebezhetőséget.

Mi ennek a következménye:

- Amelyik sebezhetőség az Intel konkrét mikroarchitekturális megoldásainak következménye, az csak Intel-t érinti; az AMD-t (ARM, Power stb.) nem.

Melyek ezek: Meltdown (v3), Foreshadow (v5) és bizonyos mértékig a Spectre v2 is. (Megjegyzés a spectre v2 különleges, mert bár az elv ugyanaz, valójában AMD-t máshogy érinti, mint a Intel-t, sőt Intelen belül is máshogy kell védekezni a Skylake előtti és Skylake utáni processzoroknál - igazából itt akár a-b-c al-variánsokat is meg lehetne különböztetni).- Ami nem implementációfüggő, hanem teljesen általános elvi problémája a spekulatív végrehajtásnak, az egyformán érinti az összes processzort. Melyek ezek: Spectre (v1), Speculative Store Bypass (v4)

Melyeket tudja az Intel hardverből fixálni? Nézzük meg a táblázatot: v2 (részben), v3, v5. Pont azokat, amik implementáció-függőek és nem elvi problémák. Az elvi problémákat továbbra is csak kisebb-nagyobb fájdalommal workaroundolni lehet. A legáltalánosabb és emiatt legnehezebb a v1. Pont ez maradt egyedül OS/VMM.

Annyi köze van az AMD-hez, hogy Zen architektúrán a fenti okok miatt csak az általános elvi problémákat ismerjük, amiket a jellegüknél fogva nehéz hardverből javítani. Ez okozza az egybeesést. Nem pedig valami trükkös fogyaztóellenes üzleti genyóság.

Új hozzászólás Aktív témák

ph Az Intel a legfontosabb problémákra reagál, a többi sebezhetőségre maradnak a szoftveres tapaszok.

- Autós topik

- Android alkalmazások - szoftver kibeszélő topik

- GoodSpeed: SAMSUNG Galaxy Buds FE (SM-R400NZAAEUE) a 9 éves SONY SBH20 utódja (nálam)

- AMD Ryzen 9 / 7 / 5 / 3 5***(X) "Zen 3" (AM4)

- Netfone

- Építő/felújító topik

- Dying Light 2

- Honor 50 - apám nevében

- Azonnali alaplapos kérdések órája

- Linux kezdőknek

- További aktív témák...

- ! Intel 13700KF + ASUS TUF Gaming Z790 Plus D4 + Kingston FURY DDR4 3600MHz CL18 !

- Ryzen 5 5600G

- Beszámítás! Intel Core i5 4690K 4 mag 4 szál processzor garanciával hibátlan működéssel

- Intel Core i7-11700K processzor (használt)

- Beszámítás! Intel Core i9 14900KF 24 mag 32 szál processzor garanciával hibátlan működéssel